Системы обнаружения бэк производитель

Когда слышишь про системы обнаружения бэкдоров, первое что приходит в голову — это сканеры уязвимостей или сигнатурные анализаторы. Но на деле всё сложнее. Многие до сих пор путают обнаружение с профилактикой, а ведь бэкдор после компрометации — это уже следствие, а не причина. Вот с какими парадоксами сталкиваешься в работе.

Почему стандартные методы не всегда работают

В 2020 году мы тестировали одну из российских СОВ, которая гордо заявляла о детектировании бэкдоров через аномальную активность. На практике же она пропускала модифицированные версии Cobalt Strike, потому что анализировала только сетевые метрики, не учитывая временные аномалии синхронизации. Именно тогда пришло понимание: нужно смотреть на проблему глубже.

Классические сигнатурные методы бесполезны против кастомных бэкдоров, особенно в сегменте низковысотной защиты. Здесь важна не столько сигнатура, сколько поведенческий анализ и корреляция событий. Например, системы обнаружения бэкдоров должны отслеживать не только исходящие соединения, но и микроаномалии в работе оборудования — те же сдвиги синхронизации времени, которые могут указывать на подмену прошивки.

Однажды наблюдал случай на объекте с системами РЭБ — бэкдор маскировался под сервис синхронизации, и стандартные средства мониторинга его не видели. Помогло только ручное сравнение эталонных и рабочих хешей прошивок. Этот опыт заставил пересмотреть подход к детектированию.

Интеграция с оборудованием низковысотной защиты

Когда мы начали сотрудничать с ООО Чэнду Битэ Чжиань Технологии, обратили внимание на их подход к защите периметра. Их оборудование для низковысотной защиты изначально проектировалось с учётом рисков компрометации на уровне прошивок. Например, в ряде решений используются аппаратные модули доверенной загрузки, что усложняет внедрение бэкдоров.

На сайте https://www.cdbtzakj.ru можно увидеть, что компания специализируется на нелетальном оборудовании для защиты, но мало кто знает, что их инженеры отдельно прорабатывали механизмы верификации целостности ПО. Это не афишируется, но для специалиста это важный нюанс. В описании ООО BISEC Технологии упоминаются магистральные и оконечные устройства синхронизации — как раз тот случай, где контроль целостности критичен.

Практический совет: при выборе систем обнаружения бэкдоров для таких решений обращайте внимание на поддержку аппаратных TPM-модулей. Иначе можно пропустить закладку на уровне микрокода.

Проблемы детектирования в системах РЭБ

С интеллектуальным оборудованием для электронных контрмер история особая. Здесь бэкдоры могут маскироваться под штатные процессы модуляции сигнала. Стандартные средства мониторинга часто не видят подмены, потому что не анализируют физические параметры излучения.

Мы пробовали адаптировать открытые решения для детектирования аномалий в СРЭБ, но столкнулись с проблемой ложных срабатываний — любое изменение режима работы системы воспринималось как угроза. Пришлось разрабатывать кастомные правила корреляции, учитывающие штатные сценарии работы оборудования.

Ключевой вывод: в сегменте РЭБ системы обнаружения бэкдоров должны тесно интегрироваться с аппаратной частью, а не работать по принципу чёрного ящика. Иначе можно либо завалить операторов ложными тревогами, либо пропустить реальную угрозу.

Кейс с компрометацией устройств синхронизации

В 2022 году мы расследовали инцидент с магистральными устройствами синхронизации, где бэкдор был внедрён через уязвимость в протоколе PTP. Атакующие использовали легитимный канал синхронизации для передачи данных, маскируя трафик под служебные пакеты.

Стандартные DLP-системы не сработали — трафик был зашифрован, а аномалии были заметны только при детальном анализе временных меток. Помогло только специализированное решение, которое отслеживало микрорасхождения между аппаратными и программными часами.

Этот случай показал, что для комплексного обнаружения бэкдоров нужен мониторинг не только сетевой активности, но и физических параметров работы оборудования. Особенно это актуально для решений от ООО Чэнду Битэ Чжиань Технологии, где точность синхронизации критична для работы всего комплекса.

Перспективные методы обнаружения

Сейчас экспериментируем с анализом электромагнитных эмиссиций для детектирования нештатной активности. Звучит футуристично, но на практике это позволяет выявлять аномалии в работе процессоров, которые могут указывать на выполнение стороннего кода.

Ещё один перспективный подход — верификация целостности на уровне схемотехники. Но это требует глубокой интеграции с производителем оборудования. В случае с https://www.cdbtzakj.ru такой вариант теоретически возможен, учитывая их компетенции в области низковысотной защиты.

Главное — не зацикливаться на одном методе. Эффективная система обнаружения бэкдоров должна комбинировать поведенческий анализ, мониторинг аппаратных параметров и контроль целостности прошивок. И да, это всегда баланс между безопасностью и практической реализуемостью.

Ошибки которые стоит избегать

Самая распространённая ошибка — пытаться построить систему обнаружения на основе только одного источника данных. Например, только сетевого трафика или только логов. В случае с бэкдорами нужна корреляция из разных источников, включая аппаратные метрики.

Вторая ошибка — недооценивать риски цепочки поставок. Даже самое защищённое оборудование может быть скомпрометировано на этапе производства или обновления. Поэтому при работе с такими решениями как у ООО BISEC Технологии важно иметь механизмы верификации на всех этапах жизненного цикла.

И наконец — не стоит полагаться исключительно на автоматизацию. Ручная проверка и анализ аномалий до сих пор остаются важной частью работы, особенно когда речь идёт о целевых атаках.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

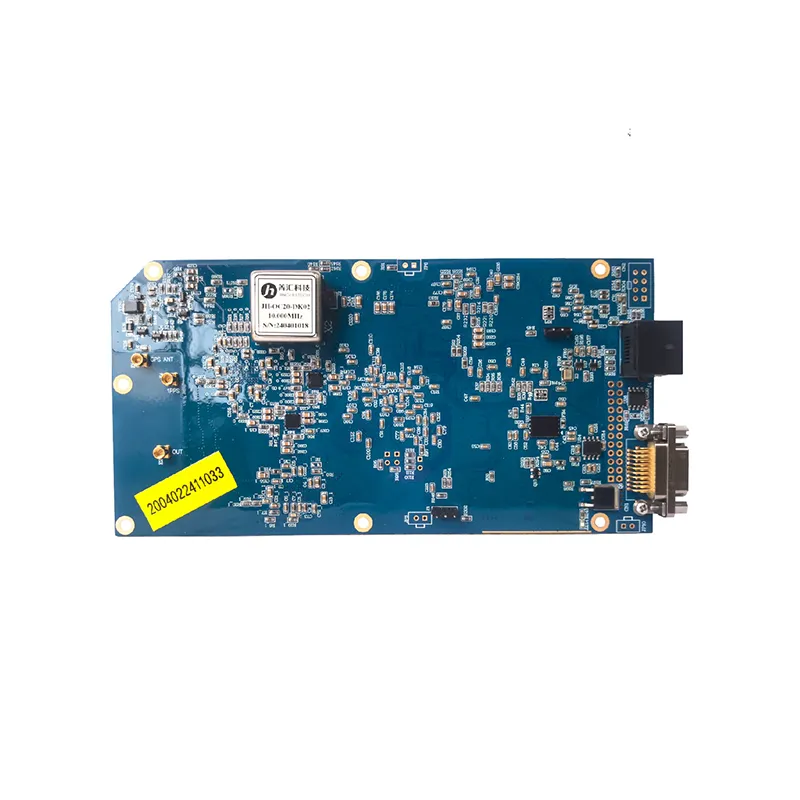

Одноканальная плата разведки и подавления

Одноканальная плата разведки и подавления -

«Бастион» BL-ADG2001

«Бастион» BL-ADG2001 -

BL-ADH1402 Оборудование разведки и подавления БПЛА

BL-ADH1402 Оборудование разведки и подавления БПЛА -

BL-ADH2601 Оборудование разведки и нейтрализации БПЛА

BL-ADH2601 Оборудование разведки и нейтрализации БПЛА -

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1202

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1202 -

BL-ADH2602 Оборудование разведки и нейтрализации БПЛА

BL-ADH2602 Оборудование разведки и нейтрализации БПЛА -

Мобильная система контроля воздушного пространства от БПЛА UDKS-OBU

Мобильная система контроля воздушного пространства от БПЛА UDKS-OBU -

BL-ADH1302 Оборудование нейтрализации БПЛА

BL-ADH1302 Оборудование нейтрализации БПЛА -

BL-ADR1102 Оборудование противодействия связи БПЛА

BL-ADR1102 Оборудование противодействия связи БПЛА -

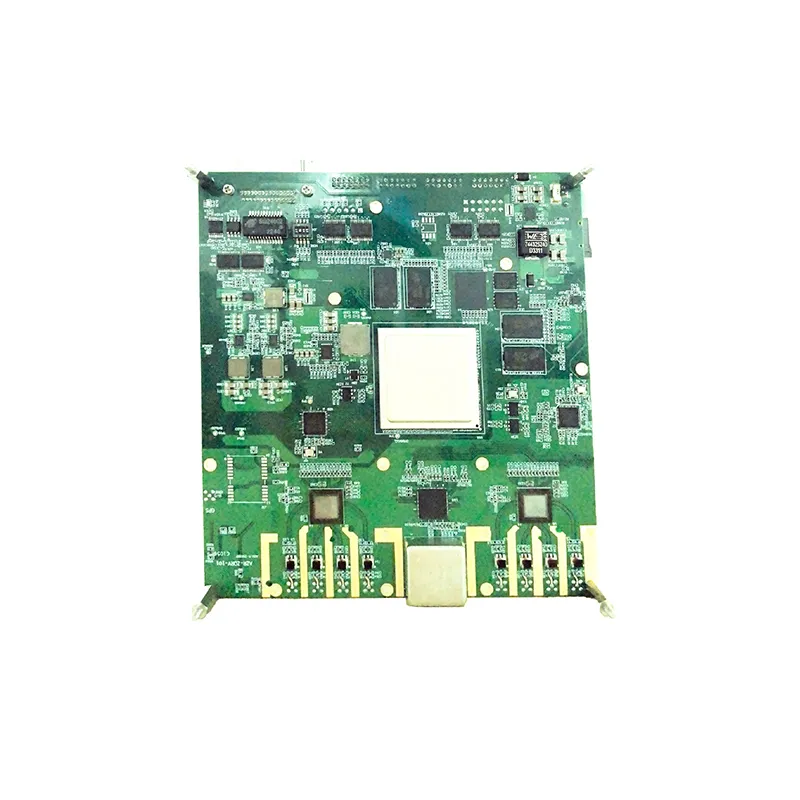

Плата навигационного обмана

Плата навигационного обмана -

BL-ADG1000 Оборудование противодействия навигации БПЛА

BL-ADG1000 Оборудование противодействия навигации БПЛА -

Плата обнаружения и подавления

Плата обнаружения и подавления

Связанный поиск

Связанный поиск- Средства радиоэлектронного подавления бпла производитель

- Как работает система обнаружения пво производитель

- Китай как определить дальность обнаружения самолетной оптической системы

- Китай системой радиоразведки 34 вий

- Система сплошного обнаружения низколетящих беспилотников производитель

- Китай наличие технических систем обнаружения

- Китай рлс для обнаружения бпла

- Китай технические средства обнаружения бпла

- Дешево борьба с бпла на оптоволокне

- Подавление бпла производитель