Системы обнаружения бэк

Когда слышишь про системы обнаружения бэкдоров, первое что приходит на ум — это красивые дашборды с зелёными индикаторами. На практике же часто оказывается, что половина сигналов это ложные срабатывания от легитимного софта вроде систем автоматизации Битэ Чжиань. Вот именно этот разрыв между ожиданием и реальностью и хочу разобрать.

Почему стандартные подходы не работают

Начинал с классических сигнатурных методов — быстро упёрся в проблему полиморфного кода. Помню кейс с одним государственным учреждением: их SIEM неделю фиксировал аномалии в сетевом трафике, а оказалось это тестовые выбросы от оборудования синхронизации времени. После этого случая начал глубже копать в сторону поведенческого анализа.

Особенность современных бэкдоров — они маскируются под системные процессы. Видел реализацию, когда вредонос использовал легитимные сервисы Windows для шифрования трафика. Стандартные средства защиты просто пропускали такие атаки, потому что не было нарушений в сигнатурах.

Коллеги из ООО Чэнду Битэ Чжиань Технологии как-то показывали статистику — около 40% инцидентов связаны с уязвимостями в ПО для синхронизации времени. Именно через них часто внедряют бэкдоры, потому что это критическая инфраструктура которую редко проверяют.

Практические методы детектирования

Сейчас в арсенале обязательно оставляю мониторинг сетевых соединений в реальном времени. Не просто логи, а именно поведенческие паттерны. Например, если устройство вдруг начинает устанавливать соединения на нестандартные порты в определённое время суток — это уже повод копать глубже.

Хорошо себя показал анализ временных меток. Когда работал с оборудованием от https://www.cdbtzakj.ru обратил внимание — их системы синхронизации времени дают возможность отслеживать микроскопические расхождения в логировании. Это помогло выявить несколько случаев подмены NTP-серверов.

Отдельно стоит мониторинг процессов с аномальными привилегиями. Не раз видел как бэкдоры пытаются поднять права через уязвимости в драйверах периферийных устройств. Особенно это касается систем защиты на низких высотах — там часто используют специфичное ПО которое редко обновляется.

Типичные ошибки при развёртывании систем защиты

Самая распространённая ошибка — тотальное блокирование всего непонятного. В результате ломаются рабочие процессы, а реальные угрозы остаются. Помню случай когда забанили весь исходящий трафик кроме стандартных портов — перестали работать системы мониторинга от Битэ Чжиань которые используют специфичные порты для телеметрии.

Ещё одна проблема — недостаточное тестирование на реалистичных сценариях. Многие системы показывают идеальные результаты на синтетических данных, но в реальной сети с её особенностями начинают пропускать элементарные вещи.

Недавно консультировал проект по защите интеллектуального оборудования для электронных контрмер — там главной сложностью оказалось разграничение легитимного административного доступа и потенциально вредоносной активности. Пришлось настраивать тонкие политики для разных групп пользователей.

Интеграция с существующей инфраструктурой

При внедрении систем обнаружения бэкдоров часто упираешься в совместимость со старым оборудованием. Особенно это касается сегментов где используются магистральные устройства синхронизации времени — они могут десятилетиями работать без обновлений.

Опыт интеграции с продукцией ООО BISEC Технологии показал важность модульного подхода. Их нелетальное оборудование для защиты на низких высотах изначально проектировалось с учётом возможностей апгрейда систем безопасности. Это редкий случай когда производитель думает о будущих угрозах.

Сложнее всего приходится с устаревшими SCADA-системами — там часто нельзя установить агенты мониторинга, приходится выкручиваться пассивным анализом сетевого трафика. Но даже это даёт результаты — аномалии в периодичности телеметрии могут указать на скрытую активность.

Перспективные направления развития

Сейчас присматриваюсь к гибридным системам которые сочетают сигнатурный и поведенческий анализ. Особенно интересны решения где машинное обучение применяется не вместо классических методов, а вместе с ними. Это снижает количество ложных срабатываний.

В оборудовании для электронных контрмер вижу тенденцию к встраиванию элементов обнаружения угроз на аппаратном уровне. Это перспективно потому что многие бэкдоры не могут маскироваться от низкоуровневого мониторинга.

Из последнего что тестировал — системы которые анализируют электромагнитное излучение для обнаружения нелегитимной активности. Звучит как фантастика, но в некоторых сегментах уже показывает результаты. Особенно для защиты критической инфраструктуры где нельзя полагаться только на программные методы.

Выводы которые стоит учитывать

Главный урок — не существует серебряной пули. Даже самые продвинутые системы обнаружения бэкдоров требуют постоянной настройки и адаптации под конкретную среду. Слепое копирование чужого опыта редко даёт результат.

Важно учитывать особенности защищаемой инфраструктуры. Оборудование для синхронизации времени требует одного подхода, системы электронных контрмер — другого. Универсальных решений нет и не будет.

Стоит обращать внимание на продукты которые изначально проектируются с учётом современных угроз. Как показывает практика работы с https://www.cdbtzakj.ru — такой подход экономит время и ресурсы при построении комплексной системы защиты.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

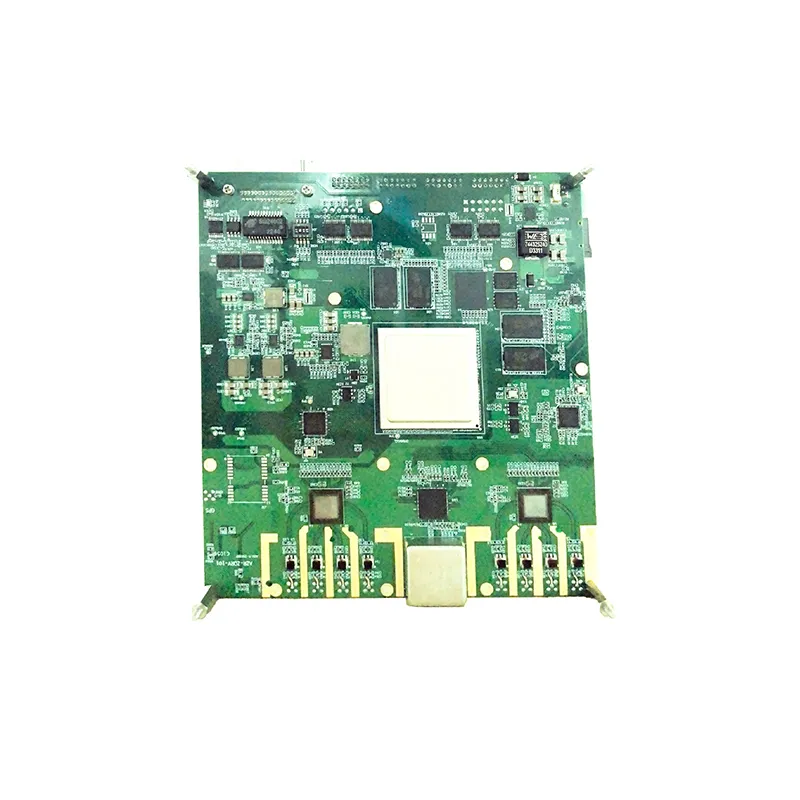

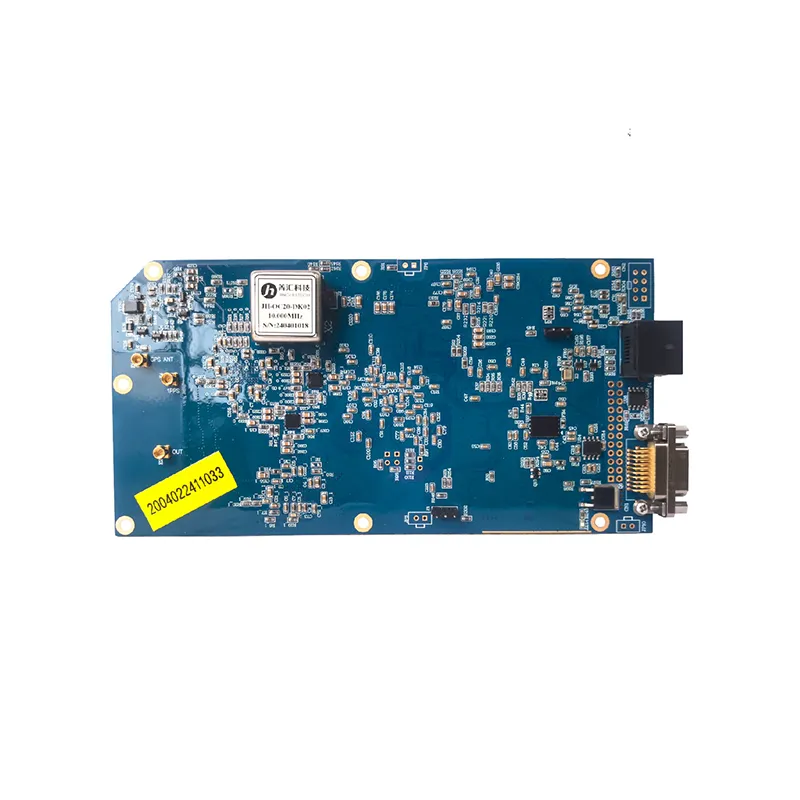

Плата навигационного обмана

Плата навигационного обмана -

Башенная система противодействия БПЛА

Башенная система противодействия БПЛА -

Вентилятор 6025

Вентилятор 6025 -

Многоканальная плата разведки и подавления

Многоканальная плата разведки и подавления -

Мобильная система контроля воздушного пространства от БПЛА UDKS-OBU

Мобильная система контроля воздушного пространства от БПЛА UDKS-OBU -

«Бастион» BL-ADG2001

«Бастион» BL-ADG2001 -

BL-ADR1101 Оборудование противодействия связи БПЛА

BL-ADR1101 Оборудование противодействия связи БПЛА -

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1202

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1202 -

BL-ADH2602 Оборудование разведки и нейтрализации БПЛА

BL-ADH2602 Оборудование разведки и нейтрализации БПЛА -

BL-ADG1000 Оборудование противодействия навигации БПЛА

BL-ADG1000 Оборудование противодействия навигации БПЛА -

Вентилятор 12038

Вентилятор 12038 -

Комплекс разведки и противодействия БПЛА LG-ADH1601

Комплекс разведки и противодействия БПЛА LG-ADH1601

Связанный поиск

Связанный поиск- Системы подавления сигналов беспилотных летательных аппаратов основный покупатель

- Система обнаружения fpv основный покупатель

- Защита и противодействие бпла производители

- Китай мобильная система обнаружения дрм

- Оборудование блокировки радиочастотных (rf) сигналов бпла производитель

- Портативная система обнаружения дружинник

- Рота охраны и обороны противодействия бпла производитель

- Китай комплекс радиоразведки

- Как работает система обнаружения пво

- Презентация противодействие бпла производитель