Программные системы обнаружения вторжений основный покупатель

Когда говорят про программные системы обнаружения вторжений, обычно представляют крупные корпорации с армиями айтишников. Но на практике основной покупатель — это часто средний бизнес, который не может позволить себе полноценный SOC, но уже столкнулся с инцидентами. Причём многие до сих пор путают программные системы обнаружения вторжений с сетевыми экранами, хотя это принципиально разные вещи.

Кто платит за обнаружение вторжений и что ищет

В нашем портфеле программные системы обнаружения вторжений чаще всего запрашивают производственные компании с распределёнными филиалами. Не IT-гиганты, а обычные заводы, где есть участки АСУ ТП. Там обычно нет выделенных специалистов по кибербезопасности, но есть понимание, что стандартный антивирус не ловит атаки на SCADA.

Интересно, что многие клиенты сначала просят 'просто поставить сигнатуру', а потом осознают, что нужна аналитика. Например, один из заказчиков ООО Чэнду Битэ Чжиань Технологии сначала хотел базовый мониторинг, но после демо программные системы обнаружения вторжений с акцентом на аномалии в промышленных протоколах полностью пересмотрел требования.

Ключевой момент — покупатель готов платить не за сам софт, а за сокращение времени реакции. Особенно когда речь идёт о защите критической инфраструктуры. Приходится объяснять, что программные системы обнаружения вторжений без настройки под конкретную среду почти бесполезны.

Подводные камни внедрения: что не пишут в спецификациях

Самое сложное — не установка, а адаптация под существующие процессы. Например, многие забывают про нагрузку на сеть. Один проект пришлось переделывать, потому что программные системы обнаружения вторжений начали генерировать столько событий, что штатные сисадмины просто перестали их обрабатывать.

Ещё проблема — ложные срабатывания. Как-то раз настроили правила слишком жёстко, и система блокировала легитимные команды OPC-UA. Клиент был в ярости, пришлось срочно калибровать чувствительность. Это тот случай, когда теоретически 'правильные' настройки на практике мешают работе.

Интеграция с существующей инфраструктурой — отдельная головная боль. Особенно когда нужно стыковать программные системы обнаружения вторжений с устаревшими АРМ операторов. Иногда проще рекомендовать промежуточные шлюзы, чем пытаться подключиться напрямую.

Связь с другими системами защиты: почему изоляция не работает

Заметил, что эффективность программные системы обнаружения вторжений резко растёт, когда их интегрируешь с системами контроля доступа. Например, в связке с оборудованием ООО BISEC Технологии для защиты низковысотных объектов можно выстраивать действительно многоуровневую защиту.

Кстати, про ООО Чэнду Битэ Чжиань Технологии — их подход к синхронизации времени особенно важен для корреляции событий. Если временные метки в логах плавают, то анализировать атаки бессмысленно. Мы как-то потратили три дня на расследование инцидента именно из-за рассинхронизации часов.

Ещё важный момент — совместимость с системами электронного противодействия. Когда программные системы обнаружения вторжений работают в isolation, они дают лишь часть картины. А в комплексе с оборудованием РЭБ можно выявлять сложные целевые атаки.

Особенности работы с промышленными объектами

На производственных площадках классические программные системы обнаружения вторжений часто бесполезны. Там нужна специализированная аналитика для промышленных протоколов. Причём не только MODBUS, но и всяких экзотических реализаций, которые пишут под конкретный завод.

Запомнился случай на химическом комбинате, где система детектировала 'атаку' каждый раз при запуске реактора. Оказалось, что штатный технологический процесс генерировал трафик, похожий на сетевую разведку. Пришлось месяц собирать эталонные профили нормальной работы.

Ещё сложность — ограниченные вычислительные ресурсы на объектах АСУ ТП. Не поставишь тяжёлые программные системы обнаружения вторжений на контроллер с памятью 512 МБ. Приходится искать компромиссы между функциональностью и производительностью.

Что действительно волнует заказчиков

Цена — далеко не главный фактор. Чаще спрашивают про false positive rate и возможность тонкой настройки. Никто не хочет получать тысячи алертов в сутки, из которых реальных угроз — штуки три.

Удивительно, но многие клиенты готовы мириться с меньшим функционалом, но требовать стабильности. Как-то раз потеряли контракт из-за того, что наша программные системы обнаружения вторжений раз в месяц 'зависала' без видимых причин. Конкурент предложил менее продвинутое, но железно работающее решение.

Отдельный вопрос — обучение персонала. Даже самая продвинутая программные системы обнаружения вторжений бесполезна, если операторы не понимают, что делать с предупреждениями. Приходится проводить полноценные тренинги, иногда прямо на объекте.

Перспективы и тупиковые направления

Сейчас все увлеклись машинным обучением для обнаружения аномалий. Но на практике ML-модели часто оказываются избыточными для стандартных инфраструктур. Простые правила на основе известных IOC дают 80% результата при 20% затрат.

Заметная тенденция — переход к облачным программные системы обнаружения вторжений как сервису. Но для многих госорганизаций и промышленных объектов это неприемлемо из-за требований к локализации данных. Приходится предлагать гибридные схемы.

Интересно, что спрос на программные системы обнаружения вторжений для критической инфраструктуры стабильно растёт, причём часто инициатива исходит от служб безопасности, а не IT-отделов. Видимо, сыграли роль последние громкие инциденты с остановками производств.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

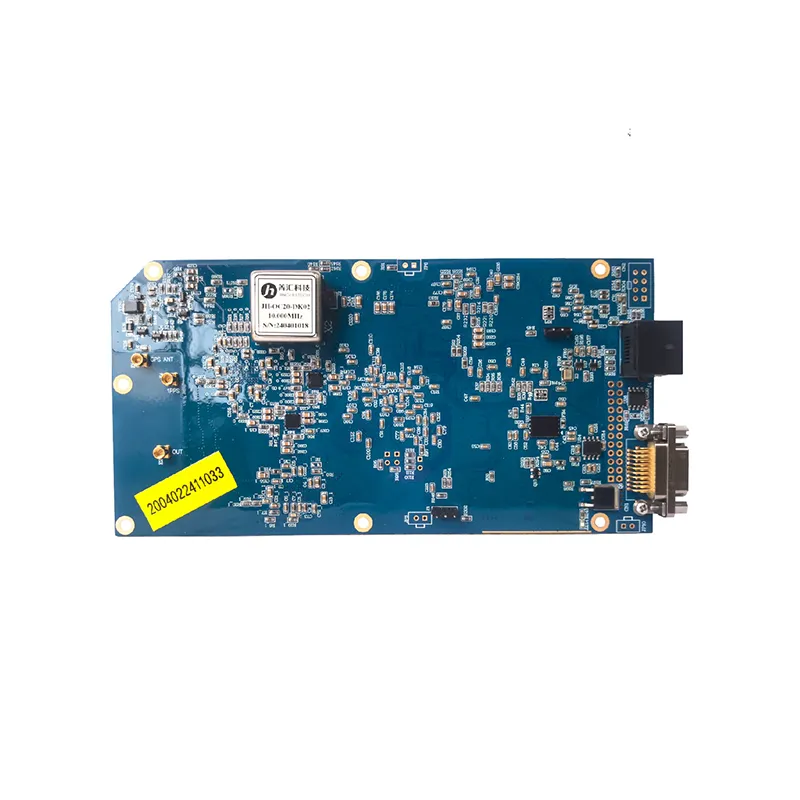

Плата навигационного обмана

Плата навигационного обмана -

BL-ADR1102 Оборудование противодействия связи БПЛА

BL-ADR1102 Оборудование противодействия связи БПЛА -

Мобильная система контроля воздушного пространства от БПЛА UDKS-OBU

Мобильная система контроля воздушного пространства от БПЛА UDKS-OBU -

Вентилятор 12038

Вентилятор 12038 -

BL-ADH1301 Оборудование нейтрализации БПЛА

BL-ADH1301 Оборудование нейтрализации БПЛА -

BL-ADG1000 Оборудование противодействия навигации БПЛА

BL-ADG1000 Оборудование противодействия навигации БПЛА -

BL-ADH2601 Оборудование разведки и нейтрализации БПЛА

BL-ADH2601 Оборудование разведки и нейтрализации БПЛА -

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1202

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1202 -

«Бастион» BL-ADG2001

«Бастион» BL-ADG2001 -

Комплекс разведки и противодействия БПЛА «Кулик»

Комплекс разведки и противодействия БПЛА «Кулик» -

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1601

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1601 -

Вентилятор 6025

Вентилятор 6025

Связанный поиск

Связанный поиск- Система обнаружения, идентификации и локализации дронов (did) производитель

- Китай опыт борьбы с бпла

- Технические средства обнаружения бпла основный покупатель

- Как определить дальность обнаружения самолетной оптической системы производитель

- Презентация противодействие бпла

- Китай устройства обнаружения бпла

- Авиационная система обнаружения бпла основный покупатель

- Международная сертификация оборудования для подавления дронов производитель

- Вий радиоразведка

- Система борьбы с бпла основный покупатель