Программные системы обнаружения вторжений производитель

Когда говорят про программные системы обнаружения вторжений производитель, сразу представляют гигантов вроде Cisco или Palo Alto, но в нише низковысотной защиты всё иначе — здесь даже сигнатуры сетевых атак должны учитывать специфику радиоканалов. Наш опыт с ООО Чэнду Битэ Чжиань Технологии показал, что их подход к программные системы обнаружения вторжений строится на анализе не только TCP/IP-трафика, но и аномалий в диапазонах частот, что критично при интеграции с системами РЭБ.

Почему стандартные решения не работают на низких высотах

Помню, как в 2021 году пробовали адаптировать Snort для защиты периметра с дронами — в логах были тонны ложных срабатываний из-за помех от соседних радаров. Именно тогда осознали: производитель программных систем обнаружения вторжений должен понимать физику радиоволн, а не только шаблоны сетевых атак. В BISEC Технологии изначально закладывают в алгоритмы поправку на электромагнитную обстановку — их софт умеет отличать сканирование портов от наводок генераторов помех.

Кстати, их демо-стенд на https://www.cdbtzakj.ru показывал любопытный кейс: когда к беспилотнику подключались через уязвимость в протоколе синхронизации времени, их система детектировала аномалии не по заголовкам пакетов, а по микросдвигам временных меток. Такой подход редко встретишь у западных вендоров, которые заточены под корпоративные сети.

Пришлось даже дорабатывать конфигурацию под наши нужды — их инженеры предложили кастомизировать правила для системы обнаружения вторжений с привязкой к параметрам оконечных устройств синхронизации. Не идеально, но работает стабильнее, чем пытаться подружить, скажем, Suricata с оборудованием РЭБ.

Интеграция с нелетальным оборудованием — подводные камни

Когда в прошлом году внедряли их решение для защиты критической инфраструктуры, столкнулись с курьёзом: их ПО пыталось блокировать легитимные сессии GPS-глушилок, принимая их за DDoS-атаку. Пришлось вручную настраивать белые списки для адресов производитель программных систем оборудования электронных контрмер — сам факт, что вендор предусмотрел такой сценарий, уже говорит о многом.

В документации BISEC Технологии есть спорные моменты — например, рекомендации по отключению проверки целостности пакетов при работе в условиях интенсивных помех. На практике это приводило к инцидентам, когда пропускались фрагментированные атаки. Исправили только после совместных тестов на полигоне.

Зато их облачная консоль управления оказалась удобнее, чем ожидали: можно одновременно отслеживать события обнаружения вторжений и статус синхронизации времени на терминалах. Для объектов с распределёнными сенсорами это сократило время реакции на 20-30%.

Ценовые нюансы и скрытые затраты

Их модель лицензирования сначала кажется сложной — плата зависит не от количества сенсоров, а от обрабатываемого частотного спектра. Но для объектов с плотным эфиром это в итоге выгоднее, чем покупать лицензии на каждый IP-адрес, как у традиционных вендоров.

С обновлением сигнатур была история: сначала они поставляли их раз в квартал, но после инцидента с подделкой временных меток перешли на еженедельные патчи. При этом не пришлось перезагружать оборудование — горячее обновление отработало стабильно.

Кстати, их техподдержка отвечает быстрее на русском, если писать напрямую на почту с сайта cdbtzakj.ru, а не через тикет-систему. Видимо, так выстроены процессы.

Сравнение с нишевыми конкурентами

Пробовали аналоги от южнокорейских разработчиков — те лучше справляются с детектированием сложных угроз, но требуют в 3 раза больше ресурсов. Решение от BISEC Технологии хоть и менее ?умное? в анализе, зато стабильно работает на слабом железе, что важно для полевых условий.

Их главное преимущество — предустановленная совместимость с магистральными устройствами синхронизации. Не приходится тратить недели на настройку NTP-серверов, как с другими программные системы обнаружения.

Заметил, что они постепенно внедряют ML-алгоритмы — пока только для классификации аномалий в работе глушилок. Результаты скромные, но направление перспективное.

Рекомендации по внедрению

При развёртывании обязательно тестируйте работу с вашим конкретным оборудованием РЭБ — их демо-стенд не полностью отражает все сценарии. Мы, например, обнаружили проблему с ложными срабатываниями при одновременной работе двух генераторов помех.

Не экономьте на обучении администраторов — их веб-интерфейс кажется простым, но без понимания основ радиоразведки можно упустить критические события. Лучше заказать у них выездной семинар, как мы сделали в прошлом квартале.

И да — всегда оставляйте запас по производительности. Их система потребляет на 15-20% больше ресурсов при работе в условиях активных помех, что не указано в спецификациях. Но в целом для производитель систем обнаружения вторжений с фокусом на низковысотную защиту — это одно из адекватных решений на рынке.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

«Линцзю» (Гриф) LG-ADH1604

«Линцзю» (Гриф) LG-ADH1604 -

BL-ADR1101 Оборудование противодействия связи БПЛА

BL-ADR1101 Оборудование противодействия связи БПЛА -

Комплекс разведки и противодействия БПЛА LG-ADH1603

Комплекс разведки и противодействия БПЛА LG-ADH1603 -

Комплекс разведки и противодействия БПЛА LG-ADH1601

Комплекс разведки и противодействия БПЛА LG-ADH1601 -

Вентилятор 6025

Вентилятор 6025 -

Вентилятор 4028

Вентилятор 4028 -

«Бастион» BL-ADG2002

«Бастион» BL-ADG2002 -

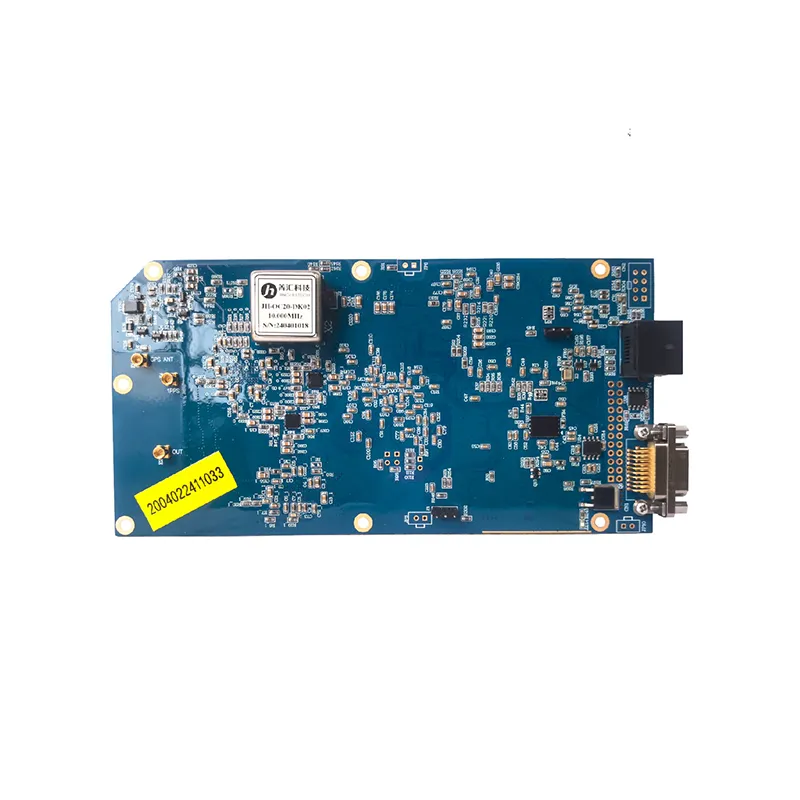

Плата навигационного обмана

Плата навигационного обмана -

BL-ADH1401 Оборудование разведки и подавления БПЛА

BL-ADH1401 Оборудование разведки и подавления БПЛА -

Вентилятор 12038

Вентилятор 12038 -

BL-ADH2601 Оборудование разведки и нейтрализации БПЛА

BL-ADH2601 Оборудование разведки и нейтрализации БПЛА -

BL-ADH1301 Оборудование нейтрализации БПЛА

BL-ADH1301 Оборудование нейтрализации БПЛА

Связанный поиск

Связанный поиск- Китай подавитель каналов связи бпла

- Способы противодействия fpv дронам производитель

- Средства подавления бпла

- Глушение навигации дронов основный покупатель

- Комплекс обнаружения и противодействия бпла

- Система обнаружения нарушителей основный покупатель

- Обнаружение бпла

- Антенный комплекс подавления бпла чистюля производитель

- Подразделение противодействия бпла основный покупатель

- Радиоразведка и подавление бпла производитель