Программные системы обнаружения вторжений

Когда слышишь 'программные системы обнаружения вторжений', первое, что приходит в голову — этакие панацеи от всех кибератак. Но на практике всё оказывается куда прозаичнее: ложные срабатывания, тонны нерелевантных событий и постоянная борьба за баланс между чувствительностью и производительностью. Помню, как на одном объекте пришлось трижды переписывать правила для Suricata, потому что стандартные шаблоны буквально слепили сисадминов уведомлениями о 'подозрительной активности', которая на поверку оказывалась легитимным трафиком VoIP.

Эволюция подходов к детектированию

Раньше мы ориентировались преимущественно на сигнатурный анализ — работало неплохо, но против целевых атак оказывалось бесполезно. Коллега из ООО Чэнду Битэ Чжиань Технологии как-то поделился кейсом: их клиент полгода использовал Snort с обновляемыми базами, пока не обнаружил, что злоумышленники годами применяли легитимные инструменты для перемещения по сети. Именно тогда я окончательно убедился — без поведенческого анализа современные угрозы не отследить.

Особенно показательна история с интеграцией NIDS в инфраструктуру аэропорта. Казалось бы, типовой проект, но при детальном анализе выяснилось: стандартные правила не учитывали специфику протоколов управления взлётно-посадочными полосами. Пришлось совместно с инженерами ООО BISEC Технологии разрабатывать кастомные детекторы аномалий, учитывающие временные метки с их синхронизаторов. Кстати, их устройства синхронизации времени неожиданно сыграли ключевую роль — расхождения в 50 миллисекунд между сегментами сети помогли выявить атаку на систему управления воздушным движением.

Сейчас экспериментируем с гибридными системами, где HIDS дополняется сетевым анализом. Недавно тестировали связку Wazuh + собственные наработки для мониторинга низкоорбитальных каналов связи — как раз в рамках сотрудничества с поставщиками защитного оборудования. Удивительно, но некоторые аномалии в RF-спектре оказались индикаторами подготовки к вторжению в SCADA-системы.

Практические сложности развёртывания

Самое большое заблуждение — что современные программные системы обнаружения вторжений работают 'из коробки'. В реальности 80% времени уходит на тонкую настройку под конкретную среду. На объектах с оборудованием электронных контрмер постоянно сталкиваемся с парадоксом: чем лучше защищён периметр, тем сложнее отличить атаку от штатной работы систем РЭБ.

Особенно запомнился инцидент на одном из оборонных предприятий: их OSSEC годами исправно детектировал попытки сканирования портов, но пропустил цепочку из 14 низкоскоростных SSH-брутфорсов. Оказалось, правила не учитывали географию подключений — а злоумышленники использовали именно легитимные IP из стран СНГ. После этого случая мы ввели обязательную привязку к геолокации для всех правил, связанных с авторизацией.

Ещё одна боль — совместимость с унаследованными системами. Недавно на https://www.cdbtzakj.ru видел кейс по интеграции Suricata в сеть с устаревшими контроллерами ЧПУ. Пришлось фактически заново писать препроцессоры для промышленных протоколов, потому что стандартные модули либо не работали, либо вызывали ложные срабатывания на штатные команды оборудования.

Кейсы интеграции с оборудованием защиты

В работе с ООО Чэнду Битэ Чжиань Технологии особенно ценю их подход к кастомизации. Как-то развернули для них кластер Suricata на объекте с низковысотными радарами — и столкнулись с интересным артефактом: электромагнитные помехи от антенн периодически вызывали сбои в сетевых картах серверов мониторинга. Решение нашли нестандартное — применили их же оборудование РЭБ для экранирования стоек с сенсорами.

Отдельная история — синхронизация временных меток. Когда расследуешь инцидент, расхождения даже в сотни миллисекунд между логами с разных узлов могут свести с ума. Их устройства синхронизации времени оказались незаменимы для корреляции событий в распределённых системах — особенно когда нужно восстановить хронологию атаки, затрагивающей одновременно сетевые сегменты и терминалы операторов.

Сейчас совместно прорабатываем концепцию 'активного детектирования' — когда программные системы обнаружения вторжений не просто анализируют трафик, но и взаимодействуют с системами радиоэлектронной борьбы. Например, при обнаружении аномалий в телеметрии дронов автоматически активировать помехи на определённых частотах. Пока это теория, но первые тесты на полигоне показали обнадёживающие результаты.

Ошибки конфигурации и их последствия

Самая распространённая ошибка — слепое копирование правил из открытых источников. Помню, как на одном из энергообъектов администратор скопировал популярный набор правил для промышленных сетей... и получил 5000 алертов в час. При анализе выяснилось: 80% срабатываний вызывали легитимные Modbus-команды, которые правила определяли как 'потенциально опасные' из-за слишком широких критериев.

Другая крайность — излишняя агрегация событий. В попытке снизить нагрузку на аналитиков администраторы иногда объединяют алерты по IP-адресам... и пропускают целенаправленные атаки, когда злоумышленник использует пул адресов. На сайте cdbtzakj.ru есть отличный разбор подобного кейса — как раз на примере их оборудования для защиты беспилотных систем.

Лично столкнулся с курьёзным случаем на объекте с системами видеонаблюдения: политики детектирования конфликтовали с протоколами передачи видео, вызывая периодические 'зависания' потокового вещания. Пришлось вручную настраивать исключения для определённых диапазонов портов — стандартные методы не работали из-за специфики кодека.

Перспективы развития технологий обнаружения

Сейчас наблюдаем интересный тренд: классические программные системы обнаружения вторжений постепенно сливаются с системами предотвращения. Но не в примитивном смысле 'блокировки по правилам', а через сложные цепочки реагирования. Например, при обнаружении аномалий в трафике синхронизации времени автоматически переключаться на резервные источники — как раз то, с чем экспериментируют в ООО BISEC Технологии.

Второе направление — оркестрация ответов. Уже недостаточно просто детектировать угрозу, нужно уметь координировать реакцию across different systems. В одном из последних проектов мы связали Suricata с их системами РЭБ — при обнаружении признаков перехвата дронов автоматически активируются протоколы шифрования и меняются частоты.

Думаю, следующий прорыв будет связан с прогнозной аналитикой. Вместо реагирования на уже состоявшиеся атаки — предсказание векторов на основе косвенных признаков. Сейчас вместе с инженерами из Чэнду исследуем возможность использования телеметрии с низковысотных радаров для раннего обнаружения подготовки к кибератакам на критическую инфраструктуру. Пока сыро, но первые результаты обнадёживают — особенно в плане детектирования рекогносцировочных мероприятий.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

BL-ADR1102 Оборудование противодействия связи БПЛА

BL-ADR1102 Оборудование противодействия связи БПЛА -

BL-ADH1401 Оборудование разведки и подавления БПЛА

BL-ADH1401 Оборудование разведки и подавления БПЛА -

BL-ADH2601 Оборудование разведки и нейтрализации БПЛА

BL-ADH2601 Оборудование разведки и нейтрализации БПЛА -

BL-ADG1000 Оборудование противодействия навигации БПЛА

BL-ADG1000 Оборудование противодействия навигации БПЛА -

Вентилятор 4028

Вентилятор 4028 -

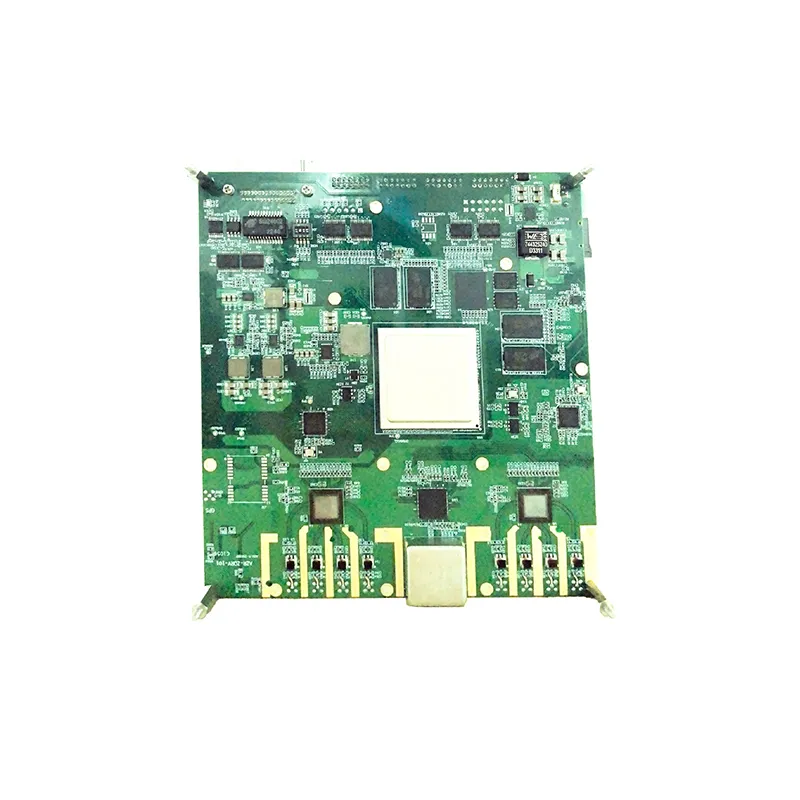

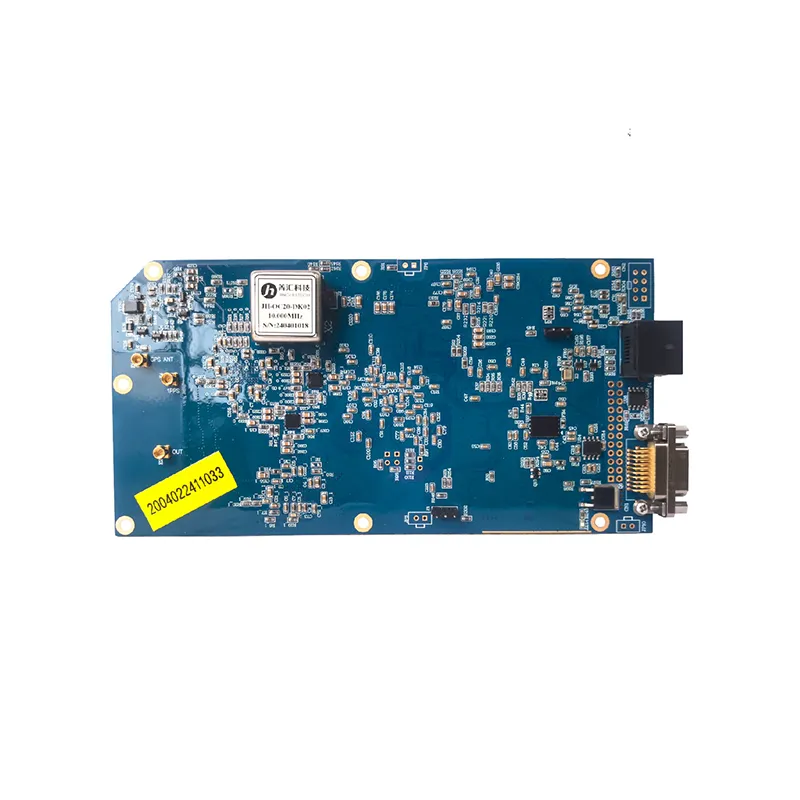

Плата навигационного обмана

Плата навигационного обмана -

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1602

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1602 -

BL-ADH1402 Оборудование разведки и подавления БПЛА

BL-ADH1402 Оборудование разведки и подавления БПЛА -

Вентилятор 12038

Вентилятор 12038 -

BL-ADH1302 Оборудование нейтрализации БПЛА

BL-ADH1302 Оборудование нейтрализации БПЛА -

Мобильная система контроля воздушного пространства от БПЛА UDKS-OBU

Мобильная система контроля воздушного пространства от БПЛА UDKS-OBU -

BL-ADR1101 Оборудование противодействия связи БПЛА

BL-ADR1101 Оборудование противодействия связи БПЛА

Связанный поиск

Связанный поиск- Дешево мобильные группы по противодействию бпла

- Лидар для обнаружения бпла

- Технические принципы оборудования противодействия бпла

- Группа по борьбе с бпла производители

- Китай пассивное оборудование обнаружения бпла

- Радар для обнаружения бпла основный покупатель

- Модуль подавления бпла

- Мобильные группы по противодействию бпла производитель

- Китай вий радиоразведка

- Стационарное оборудование обнаружения и подавления бпла основный покупатель