Периметральная защита критической инфраструктуры основный покупатель

Когда слышишь 'периметральная защита критической инфраструктуры', первое, что приходит в голову - километры колючей проволоки под напряжением и камеры на вышках. Но основной покупатель ведь не просто ограждение покупает - он покупает спокойный сон. И вот здесь начинаются все ошибки...

Что на самом деле нужно заказчику

Мы в ООО Чэнду Битэ Чжиань Технологии прошли через десятки тендеров, где заказчики требовали 'самую современную систему'. Пока не поняли простую вещь: им не нужны технологии. Им нужно решение трех задач - предотвратить проникновение, идентифицировать нарушителя и не допустить ложных срабатываний. Все.

Самый болезненный пример - подстанция в Красноярске. Поставили дорогущую комбинированную систему с радарами и тепловизорами. А через месяц выяснилось, что 90% тревог - от бродячих собак. Пришлось перестраивать всю логику работы, добавлять аналитику поведения. Теперь всегда начинаем с анализа угроз - что защищаем, от кого и за какие деньги.

Основной покупатель часто не понимает, что периметральная защита - это не про 'поставить и забыть'. Это живой организм, который нужно постоянно подстраивать. Особенно с нашими погодными условиями - то снег засыплет датчики, то дождь короткое замыкание вызовет.

Нелинейные подходы к защите периметра

Стандартное решение - рубежи обнаружения через равные промежутки. Но на практике оказалось, что уязвимые места всегда там, где их не ждешь. Например, на одном из нефтеперерабатывающих заводов основная проблема была не с основным периметром, а с технологическими проходами между цехами.

Мы начали экспериментировать с зонированием - разбили периметр на сектора с разным приоритетом защиты. Критические зоны получили двойной контроль - например, совмещение радиолучевых датчиков и периметральной защиты на основе виброчувствительных кабелей. Это дороже, но дешевле, чем потом устранять последствия проникновения.

Интересный случай был на объекте РЖД - там пришлось комбинировать акустические системы с анализом вибрации рельсов. Оказалось, что по характеру вибрации можно определить - человек идет по путям или это животное. Такие нюансы в спецификациях не прописывают, доходишь только опытным путем.

Оборудование, которое действительно работает

Когда мы только начинали, думали, что главное - выбрать надежного производителя оборудования. Теперь понимаем, что важнее правильно его применить. Например, те же радиолучевые датчики - в городе их ставить практически бесполезно из-за помех.

На сайте https://www.cdbtzakj.ru мы специально не выкладываем готовые решения, потому что их не существует. Каждый объект уникален. Но есть проверенные комбинации - например, для защиты протяженных периметров лучше всего работают распределенные системы с резервированием каналов связи.

Особенно сложно с объектами, где есть водные преграды. Стандартные решения там не работают - отражение от воды создает постоянные ложные срабатывания. Пришлось разрабатывать специальные алгоритмы фильтрации для таких условий.

Интеграция и совместимость систем

Самая большая головная боль - когда заказчик хочет 'докупить' защиту к существующей системе. Особенно если предыдущие подрядчики использовали проприетарные протоколы. Мы в ООО BISEC Технологии специально разрабатываем оборудование с открытыми интерфейсами.

Помню случай на военном заводе - там стояла система 15-летней давности, документация утеряна, а менять все целиком бюджет не позволял. Пришлось фактически реверсивным инжинирингом восстанавливать логику работы, чтобы подключить новые датчики. Месяц работы, зато теперь этот опыт используем в подобных ситуациях.

Сейчас основной тренд - не просто обнаружить нарушителя, а спрогнозировать его действия. Для критической инфраструктуры это особенно важно - иногда лучше поднять тревогу на подходе к периметру, чем когда он уже преодолен.

Человеческий фактор в технических системах

Можно поставить самую совершенную систему, но если оператор не понимает, как с ней работать - деньги на ветер. Мы всегда настаиваем на обучении персонала, причем не формальном, а с реальными тренировками.

Был показательный инцидент на трубопроводе - система сработала идеально, определила место проникновения, передала координаты. А дежурный проигнорировал сигнал, решив, что это очередная ложная тревога от погоды. Теперь вводим обязательную перекрестную проверку всех тревог.

Основной покупатель часто экономит на обслуживающем персонале, а потом удивляется, почему дорогая система не работает. Мы даже начали предлагать услуги удаленного мониторинга - когда наши специалисты помогают анализировать сложные случаи в реальном времени.

Перспективы развития периметровой защиты

Сейчас много говорят про искусственный интеллект в системах безопасности. Но на практике ИИ - всего лишь инструмент. Главное - качественные данные для обучения. Мы собираем базу инцидентов с разных объектов, чтобы улучшать алгоритмы распознавания.

Интересное направление - адаптивные системы, которые меняют параметры работы в зависимости от обстановки. Например, усиливают контроль в темное время суток или при изменении погодных условий. Это требует более сложной настройки, но значительно снижает количество ложных срабатываний.

Для действительно критической инфраструктуры будущее за комплексными решениями, где периметральная защита - лишь один из элементов. Важно, чтобы все компоненты - от физических барьеров до киберзащиты - работали как единый организм. И здесь опыт конкретного исполнителя важнее, чем бренд оборудования.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

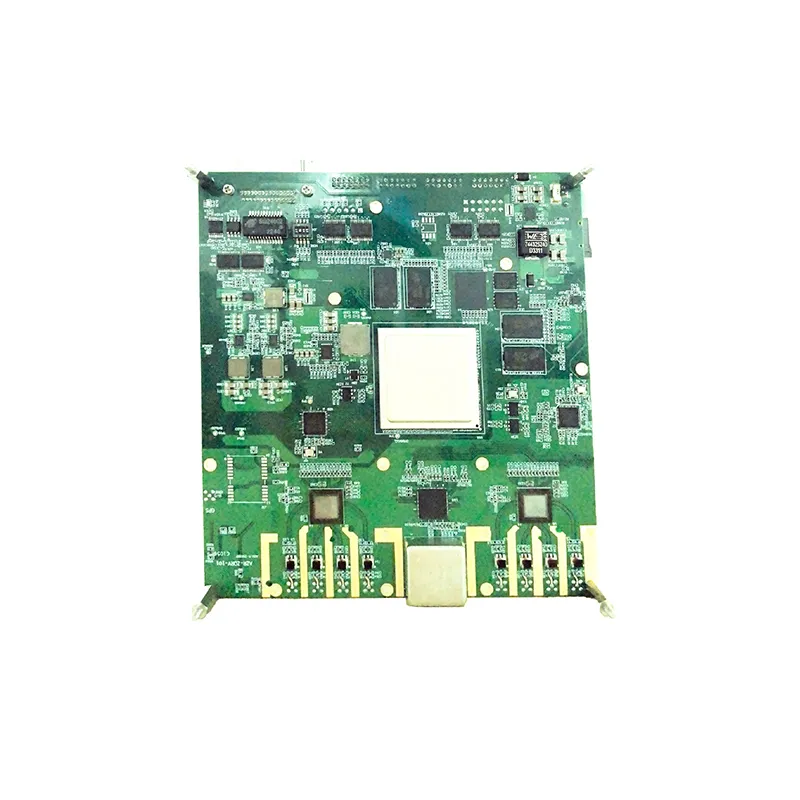

Плата обнаружения и подавления

Плата обнаружения и подавления -

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1201

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1201 -

«Бастион» BL-ADG2002

«Бастион» BL-ADG2002 -

BL-ADH1302 Оборудование нейтрализации БПЛА

BL-ADH1302 Оборудование нейтрализации БПЛА -

BL-ADH2602 Оборудование разведки и нейтрализации БПЛА

BL-ADH2602 Оборудование разведки и нейтрализации БПЛА -

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1601

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1601 -

Мобильная система контроля воздушного пространства от БПЛА UDKS-OBU

Мобильная система контроля воздушного пространства от БПЛА UDKS-OBU -

Вентилятор 6025

Вентилятор 6025 -

Башенная система противодействия БПЛА

Башенная система противодействия БПЛА -

Одноканальная плата разведки и подавления

Одноканальная плата разведки и подавления -

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1602

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1602 -

«Бастион» BL-ADG2001

«Бастион» BL-ADG2001

Связанный поиск

Связанный поиск- Китай борьба с бпла на оптоволокне

- Дешево комплекс борьбы с бпла

- Многодиапазонное оборудование помех связи бпла

- Обнаружение бпла с помощью наземных рлс производитель

- Радиоэлектронная борьба с связью (рэб связью) основный покупатель

- Способы противодействия fpv дронам основный покупатель

- Аркан аэро системы противодействия бпла

- Система защиты энергетических объектов от бпла

- Китай мобильное противодействие бпла

- Противодействие fpv-дронам