Периметральная защита критической инфраструктуры

Если честно, когда слышишь 'периметральная защита', первое что приходит на ум — километры колючей проволоки и камеры наблюдения. Но на деле всё гораздо сложнее. Многие до сих пор путают физическую охрану с комплексной системой защиты, и это основная ошибка при проектировании. В моей практике был случай, когда на объекте энергетики установили дорогущую систему видеонаблюдения, но забыли про контроль низкоорбитальных углов — результат оказался предсказуем.

Что на самом деле скрывается за термином

Периметральная защита — это не просто барьер между объектом и внешним миром. Это многоуровневая система, где каждый элемент должен работать согласованно. Например, сенсорные системы должны интегрироваться с системами оповещения, а средства противодействия — активироваться до проникновения на территорию. Часто вижу, как проектировщики увлекаются технологиями, забывая про операторский интерфейс — в критической ситуации сложная система становится бесполезной.

Особенно критично учитывать рельеф местности и сезонные изменения. Зимой снег может блокировать датчики, летом растительность создаёт ложные срабатывания. Однажды пришлось переделывать всю систему на нефтеперерабатывающем заводе именно из-за этого — изначальный проект не учитывал разрастание кустарника вдоль периметра.

Важный момент — баланс между обнаружением и реакцией. Можно поставить сверхчувствительные датчики, но если группа реагирования не успеет прибыть за отведённое время, вся система теряет смысл. Поэтому всегда считаю временные нормативы первым делом.

Проблемы интеграции современных технологий

Сейчас много говорят про 'умные' системы, но на практике их внедрение сталкивается с массой нюансов. Например, радиолокационные станции для контроля низколетящих объектов — теоретически отличное решение, но требуют тонкой настройки под конкретный объект. Помню, как на аэродроме гражданской авиации пришлось три месяца корректировать настройки РЛС из-за помех от соседних объектов.

Особенно сложно с совместимостью оборудования разных производителей. Недавно работал с системой, где отечественные датчики должны были стыковаться с импортной системой управления — пришлось разрабатывать дополнительный шлюз, что увеличило стоимость проекта на 15%. Именно поэтому сейчас предпочитаю работать с проверенными поставщиками, которые могут обеспечить полный цикл оборудования.

Интересный момент — многие забывают про резервирование каналов связи. Современные системы генерируют огромные объёмы данных, и при потере связи становятся бесполезными. Всегда рекомендую прокладывать как минимум два независимых канала, причём разных технологий — оптоволокно плюс радиоканал, например.

Специфика защиты низковысотных воздушных пространств

Это направление многие недооценивают, а между тем дроны стали реальной угрозой. Стандартные системы периметральной защиты часто не рассчитаны на обнаружение малых БПЛА, особенно на низких высотах. В прошлом году участвовал в испытаниях системы обнаружения дронов — выяснилось, что обычные камеры фиксируют их только на расстоянии менее 100 метров, что слишком поздно для реакции.

Здесь хорошо показали себя комплексные решения, например, от ООО Чэнду Битэ Чжиань Технологии — их оборудование для защиты на низких высотах сочетает радиолокационное обнаружение с радиоэлектронным подавлением. На тестах их система показала обнаружение микродронов на дистанции до 3 км, что соответствует реальным потребностям охраны критических объектов.

Но есть нюанс — такие системы требуют специального обучения персонала. Оператор должен не просто видеть сигнал 'обнаружен дрон', но и понимать его тип, возможную нагрузку, направление движения. Без этого невозможно принять адекватное решение по нейтрализации.

Роль систем синхронизации в защите периметра

Казалось бы, при чём здесь синхронизация времени? Но на практике разница в несколько миллисекунд между показаниями датчиков может привести к невозможности точно определить местоположение нарушителя. Особенно критично для распределённых систем на больших периметрах — например, трубопроводов или протяжённых границ объектов.

В одном из проектов для железнодорожной инфраструктуры использовали магистральные и оконечные устройства синхронизации от BISEC Технологии — удалось добиться точности временных меток в пределах 1 микросекунды по всей системе. Это позволило не только точно определять координаты, но и анализировать последовательность срабатывания датчиков для прогнозирования движения нарушителя.

Сейчас многие переходят на системы с временной привязкой по ГЛОНАСС/GPS, но и здесь есть подводные камни — при ухудшении условий приёма сигнала точность падает. Поэтому в критических системах всегда нужна резервная синхронизация по проводным каналам.

Практические аспекты внедрения и обслуживания

Самая частая ошибка — установить систему и забыть про неё. На деле обслуживание требует постоянного внимания. Например, датчики вибрационного контроля на ограждениях нужно перенастраивать после сильных ветров, оптические системы — чистить от пыли и паутины. В договорах на обслуживание всегда прописываю график профилактики с учётом местных условий.

Ещё один важный момент — документирование. При смене персонала новая смена должна понимать не только как работает система, но и почему она настроена именно так. Хранение журналов изменений конфигурации не менее важно, чем само оборудование. Неоднократно сталкивался с ситуациями, когда 'оптимизация' настроек без понимания исходных параметров приводила к снижению эффективности защиты.

Стоит упомянуть и про обучение. Самые современные системы бесполезны, если оператор не понимает принципов их работы. Регулярно провожу учения с персоналом охраны — моделирую различные сценарии проникновения, проверяю реакцию и понимание системы. Это помогает выявить слабые места не в технике, а в человеческом факторе.

Перспективы развития и новые вызовы

Сейчас активно развиваются системы с элементами искусственного интеллекта для анализа поведения. Но здесь важно не переоценивать возможности — ИИ хорошо работает по известным шаблонам, но новые методы проникновения может пропустить. Поэтому всегда оставляю возможность ручного контроля и корректировки алгоритмов.

Интересное направление — адаптивные системы, которые меняют режим работы в зависимости от уровня угрозы. Например, в нормальном режиме используется только часть датчиков, при повышении уровня угрозы — подключаются дополнительные. Это позволяет экономить ресурс оборудования и снижать количество ложных срабатываний.

Из новых вызовов — кибератаки на системы физической защиты. Современные системы управления периметром подключены к сетям, что создаёт новые уязвимости. При проектировании теперь всегда закладываю отдельный сегмент сети для систем безопасности с многоуровневой защитой.

Если говорить о практических решениях, то на сайте https://www.cdbtzakj.ru можно ознакомиться с конкретными техническими решениями для различных типов объектов. Но важно понимать — не существует универсального решения, каждый объект требует индивидуального подхода и тщательного анализа перед выбором системы защиты.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

Вентилятор 6025

Вентилятор 6025 -

BL-ADH2601 Оборудование разведки и нейтрализации БПЛА

BL-ADH2601 Оборудование разведки и нейтрализации БПЛА -

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1601

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1601 -

BL-ADG1000 Оборудование противодействия навигации БПЛА

BL-ADG1000 Оборудование противодействия навигации БПЛА -

Башенная система противодействия БПЛА

Башенная система противодействия БПЛА -

Комплекс разведки и противодействия БПЛА «Кулик»

Комплекс разведки и противодействия БПЛА «Кулик» -

Вентилятор 12038

Вентилятор 12038 -

Мобильная система контроля воздушного пространства от БПЛА UDKS-OBU

Мобильная система контроля воздушного пространства от БПЛА UDKS-OBU -

BL-ADH1401 Оборудование разведки и подавления БПЛА

BL-ADH1401 Оборудование разведки и подавления БПЛА -

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1201

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1201 -

Вентилятор 4028

Вентилятор 4028 -

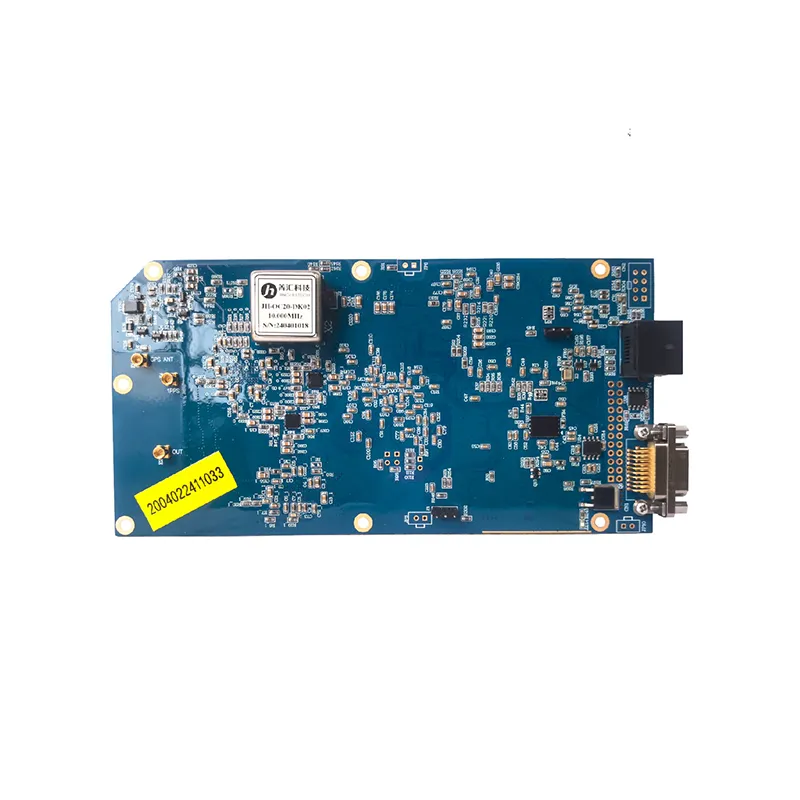

Одноканальная плата разведки и подавления

Одноканальная плата разведки и подавления

Связанный поиск

Связанный поиск- Система обнаружения летательных аппаратов основный покупатель

- Рюкзачная система противодействия бпла

- Системы обнаружения воздушных целей

- Системы подавления сигналов беспилотных летательных аппаратов основный покупатель

- Китай капюшон к8 станция подавления бпла

- Шеврон противодействия бпла производитель

- Китай мобильное противодействие бпла

- Китай плата навигационного обмана

- Оборудование для противодействия бпла

- Китай мобильная система обнаружения