Пентест радиоразведка бпла основный покупатель

Когда слышишь про пентест радиоразведки БПЛА, большинство сразу думает о военных заказчиках — а зря. Основной платёжеспособный спрос сейчас идёт от частных охранных предприятий и корпоративных служб безопасности, которые годами недооценивали угрозу с воздуха.

Почему радиоразведка БПЛА — это не только про глушение

Многие коллеги до сих пор путают радиоразведку с обычным подавлением каналов. На деле же пентест требует анализа всего эфира: от телеметрии дрона до каналов управления оператора. В прошлом месяце на объекте нефтебазы мы засекли аномалию на 2.4 ГГц — оказалось, тестировщики с соседнего проекта забыли выключить свой квадрокоптер.

Особенно критично отслеживать псевдо-GPS сигналы. Как-то раз на учениях под Казанью ставили задачу по обнаружению дрона-разведчика — и чуть не пропустили его из-за того, что он шёл по подложным координатам от самодельного генератора.

Кстати, именно после того случая мы стали активнее сотрудничать с ООО Чэнду Битэ Чжиань Технологии. Их анализаторы спектра с функцией пеленгации как раз закрывают такой тип угроз.

Типичные ошибки при выборе оборудования

Часто закупают дорогие широкополосные глушилки, но без предварительного радиоразведывательного мониторинга. Результат — парализуем всю гражданскую связь на километр вокруг, а дрон продолжает висеть на автономном режиме.

На одном из коммерческих тендеров видел, как предлагали систему за 12 млн рублей, которая глушила вообще всё — от Wi-Fi до Bluetooth. Заказчик чуть не согласился, пока мы не показали отчёт по реальному пентесту: 80% дронов в городе используют частоты, которые та система вообще не покрывала.

Сейчас рекомендую комбинировать оборудование — например, берём пеленгаторы от BISEC Технологии, а для точечного подавления используем перестраиваемые модули. Их сайт https://www.cdbtzakj.ru выложил в открытый доступ технические требования к интеграции — редкий случай, когда поставщик не скрывает спецификации.

Кейс: промышленный шпионаж через БПЛА

В 2023 году на металлургическом комбинате под Челябинском фиксировали регулярные пролёты дронов над цехом новой прокатки. Стандартные средства РЭБ не срабатывали — аппараты меняли каналы каждые 3 секунды.

Только после недели радиоразведки выяснили: дроны использовали FHSS с псевдослучайной перестройкой частоты. Пришлось задействовать две системы пеленгации одновременно — одну ставили на крыше административного здания, вторую в 800 метрах на вышке сотовой связи.

Интересно, что основным покупателем такого комплекса позже стал не сам комбинат, а их служба безопасности, создавшая дочернее предприятие для оказания услуг сторонним организациям.

Проблемы калибровки в полевых условиях

Теоретически любое оборудование для радиоразведки должно работать ?из коробки?. На практике же в промышленных зонах или в центре города всегда есть паразитные помехи, которые не отфильтруешь штатными средствами.

Особенно проблематично с антенными решётками — если их неправильно сориентировать относительно металлоконструкций, получаем мёртвые зоны именно в тех секторах, откуда чаще всего запускают дроны.

ООО BISEC Технологии в своей документации честно предупреждает о необходимости калибровки под конкретную местность — в отличие от некоторых европейских производителей, которые утверждают, что их системы работают везде одинаково.

Эволюция угроз и адаптация методов

Год назад большинство коммерческих дронов использовали стандартные протоколы вроде Futaba или FrSky. Сейчас видим массовый переход на китайские клоны протокола LoRa с дальностью до 15 км — это полностью меняет подход к организации пентеста.

Приходится теперь не просто мониторить известные частоты, а постоянно обновлять базы сигнатур. В оборудовании от ООО Чэнду Битэ Чжиань Технологии мне нравится возможность самостоятельного добавления новых профилей — не нужно ждать очередного firmware.

Кстати, их последняя система пеленгации как раз ориентирована на работу с сигналами с низким SNR — то, что нужно против современных БПЛА с LPI-модуляцией.

Кто реально платит за такие системы

Если пять лет назад основными заказчиками были государственные структуры, то сейчас 60% продаж идёт в частный сектор. Крупные логистические компании, владельцы торговых центров, даже агрохолдинги — все хотят защититься от воздушной разведки.

Любопытный тренд: часто закупку инициируют не отделы безопасности, а IT-департаменты — после того как фиксируют попытки съёма данных через дроны с Wi-Fi-перехватчиками.

Вот почему в описании компании на https://www.cdbtzakj.ru акцент сделан на интеллектуальное оборудование для электронных контрмер — это как раз то, что нужно для защиты от гибридных угроз.

Перспективы развития радиоразведки БПЛА

Уже сейчас вижу, что просто обнаружить дрон недостаточно. В ближайшие год-два станет массовым перехват управления с последующим приземлением аппарата — для доказательства кибератаки.

Пентест будет включать не только пассивную разведку, но и активное противодействие — вплоть до внедрения в канал управления и смены маршрута полёта.

Оборудование от BISEC Технологии как раз закладывает такую возможность — в их магистральных устройствах синхронизации уже есть резервные каналы для подключения систем кибервоздействия.

Думаю, через пару лет основной покупатель будет требовать не просто отчет о обнаружении, а физическое подтверждение нейтрализации угрозы.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

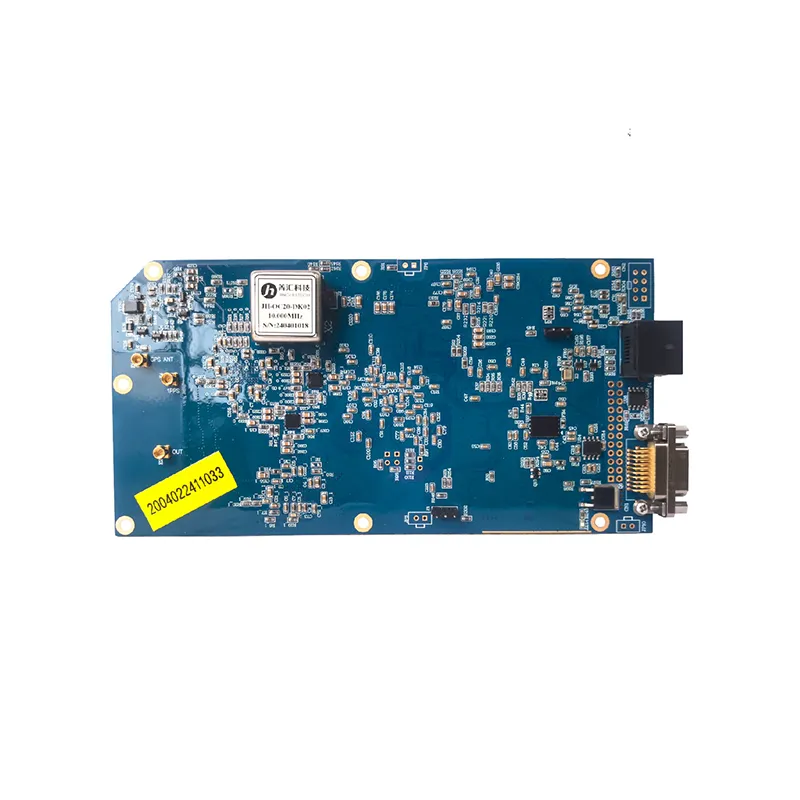

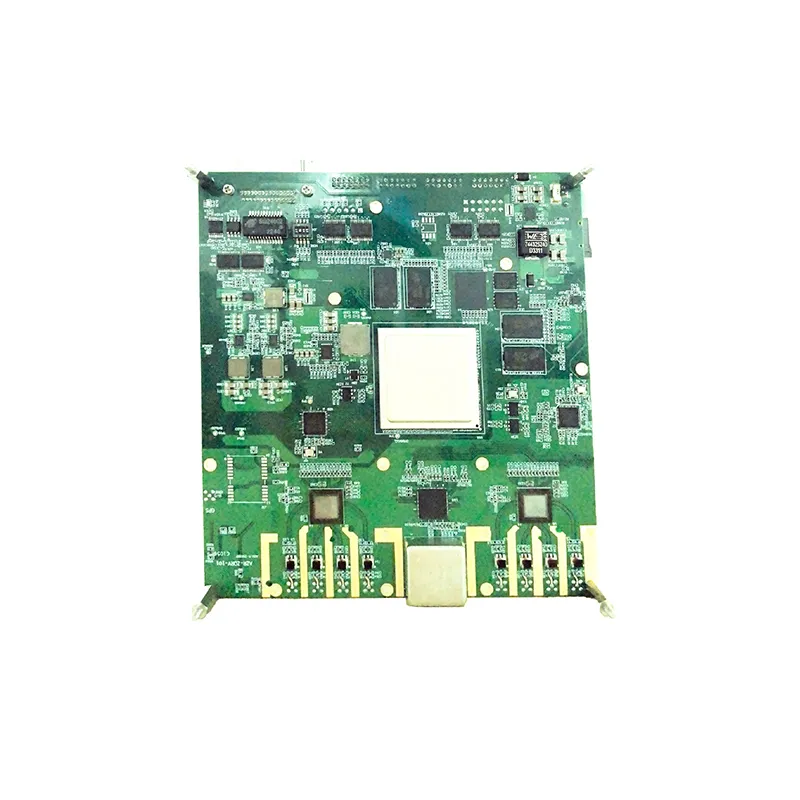

Плата обнаружения и подавления

Плата обнаружения и подавления -

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1202

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1202 -

BL-ADR1101 Оборудование противодействия связи БПЛА

BL-ADR1101 Оборудование противодействия связи БПЛА -

BL-ADG1000 Оборудование противодействия навигации БПЛА

BL-ADG1000 Оборудование противодействия навигации БПЛА -

Вентилятор 4028

Вентилятор 4028 -

BL-ADH2601 Оборудование разведки и нейтрализации БПЛА

BL-ADH2601 Оборудование разведки и нейтрализации БПЛА -

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1201

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1201 -

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1601

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1601 -

Комплекс разведки и противодействия БПЛА LG-ADH1603

Комплекс разведки и противодействия БПЛА LG-ADH1603 -

BL-ADH2602 Оборудование разведки и нейтрализации БПЛА

BL-ADH2602 Оборудование разведки и нейтрализации БПЛА -

BL-ADH1302 Оборудование нейтрализации БПЛА

BL-ADH1302 Оборудование нейтрализации БПЛА -

Комплекс разведки и противодействия БПЛА LG-ADH1601

Комплекс разведки и противодействия БПЛА LG-ADH1601

Связанный поиск

Связанный поиск- Китай обучение противодействию бпла

- Обнаружение бпла с помощью телефонов основный покупатель

- Аркан аэро системы противодействия бпла

- Борьба с бпла в обороне производители

- Дешево радиоэлектронная борьба с бпла

- Радиоразведка воды производитель

- Портативная система обнаружения бпла

- Мобильные средства противодействия бпла

- Китай аркан аэро системы противодействия бпла

- Технологии обнаружения бпла основный покупатель