Обман бпла

Когда слышишь про 'обман бпла', большинство сразу представляет глушилки с рынка — те самые, что в лучшем случае мешают пульту, но дрон продолжает лететь по заданной программе. На деле же настоящие системы должны перехватывать управление или имитировать потерю сигнала, заставляя аппарат либо зависнуть, либо вернуться на базу. Именно этим мы в ООО BISEC Технологии занимаемся профессионально — не просто продаём железки, а отрабатываем сценарии для реальных объектов.

Почему большинство систем не работают против современных БПЛА

Взять те же китайские DJI — их протоколы шифрования меняются чуть ли не с каждой новой моделью. Мы в 2022 году тестировали одну из популярных российских систем, так она определяла только старые Mavic, а при появлении Air 2S просто 'слепла'. Пришлось разрабатывать свой алгоритм анализа радиопомех, который бы не глушил всё подряд, а точечно определял тип дрона по спектральным характеристикам.

Кстати, о спектрах — многие до сих пор пытаются использовать широкополосные подавители, но это путь в никуда. Во-первых, они требуют согласований, во-вторых — нарушают работу всего вокруг. Мы пошли по пути создания сценариев 'мягкого' воздействия: например, наш комплекс BISEC-DF не глушит канал напрямую, а внедряется в протокол обмена, имитируя команды от штатного пульта.

Самое сложное — отличить гражданский дрон от военного. Последние часто используют FHSS (frequency hopping spread spectrum), против которого обычные глушилки бесполезны. Для таких случаев у нас есть модуль на базе технологии, которую мы лицензировали у китайских партнёров — он анализирует несущую с точностью до 10 нс, что позволяет предсказывать смену частот.

Как мы тестируем оборудование в полевых условиях

Полигон под Москвой — это одно, а нефтяная вышка в Сибири зимой — совсем другое. В -40°C электроника ведёт себя непредсказуемо: однажды наш прототип начал давать ложные срабатывания из-за обледенения антенны. Пришлось полностью пересматривать конструкцию обогревательных элементов — сейчас используем керамические нагреватели от того же китайского поставщика, что и для синхронизации времени в магистральных устройствах.

Интересный случай был на объекте РЖД — там мешали не столько дроны, сколько собственное оборудование. Рельсовые цепи создавали помехи на 2.4 ГГц, и система постоянно фиксировала несуществующие БПЛА. Решение нашли через калибровку порогов обнаружения с привязкой к штатным источникам помех — теперь этот метод используем на всех транспортных объектах.

Кстати, о калибровке — мы никогда не поставляем оборудование 'из коробки'. Каждый комплекс настраивается под конкретный объект: учитываем рельеф, наличие вышек сотовой связи, даже сезонные изменения растительности (летом листва поглощает сигнал иначе). Это к вопросу о том, почему готовые решения с AliExpress не работают — они просто не адаптируются под среду.

Технические нюансы, о которых не пишут в спецификациях

Мало кто знает, что современные дроны используют не один, а сразу несколько каналов для связи. Например, видеотрансляция может идти на 5.8 ГГц, управление — на 2.4 ГГц, а телеметрия — вообще на 900 МГц. Поэтому эффективный обман бпла должен работать одновременно во всех диапазонах, причём с разными алгоритмами воздействия.

Мы в BISEC Технологии изначально делали ставку на модульную архитектуру — каждый блок отвечает за свой диапазон, но управление централизованное. Это позволяет, например, против DJI M300 одновременно блокировать видео, перехватывать управление через имитацию сигнала возврата домой и создавать помехи для GPS. Кстати, последнее особенно важно — без привязки к спутникам даже автономный дрон теряет ориентацию.

Самое сложное — работа против swarm-систем. Когда в небе десятки дронов, они создают распределённую сеть, где потеря одного узла компенсируется другими. Тут уже нужны не просто подавители, а интеллектуальные системы, способные вычислить ведущий аппарат — обычно он отличается паттерном передачи данных. Наш последний разработки как раз focused на анализ сетевой активности.

Правовые ограничения и как мы их обходим

С законодательством всегда сложно — те же частотные диапазоны строго регламентированы. Но есть лазейка: можно не глушить сигнал, а создавать 'зону неопределённости'. Мы используем метод псевдослучайной перестройки рабочей частоты (PRF), когда оборудование работает короткими импульсами в разрешённых диапазонах, но с такой последовательностью, что дрон не может установить стабильное соединение.

Ещё один метод — не подавление, а создание ложных целей. Наш комплекс может генерировать десятки 'фантомных' GPS-сигналов, сбивающих навигацию. Это формально не является глушением, поэтому не требует специальных разрешений. Кстати, эту технологию мы адаптировали из систем синхронизации времени — те самые магистральные устройства, которые поставляем для критической инфраструктуры.

Важный момент: мы всегда предупреждаем заказчиков о необходимости получения разрешений на использование. Да, наши системы могут работать в 'серых' режимах, но ответственность ложится на оператора. В документации чётко прописываем все ограничения — не хотим повторять историю с одним из наших конкурентов, который попал под статью за нарушение связи в аэропорту.

Почему традиционные методы уже не работают

До сих пор встречаю заказчиков, которые просят 'просто поставить мощную глушилку'. Объясняю на пальцах: современный дрон при потере сигнала не падает камнем вниз, а либо зависает, либо летит по заранее заданному маршруту. Значит, нужно либо принимать его на себя (рискуя получить запись всего происходящего), либо заставлять вернуться к оператору (что тоже не всегда безопасно).

Мы пробовали работать с акустическим обнаружением — технология интересная, но на открытой местности эффективность падает в разы. Лучше всего показывает себя комбинированный подход: радиолокационное обнаружение + радиоэлектронное воздействие + оптическое распознавание. Именно так построена наша система BISEC-MULTI, которую мы устанавливаем на особо важных объектах.

Кстати, об оптике — многие недооценивают тепловизоры. А зря: ночью дрон отлично виден в ИК-диапазоне, причём по характерному тепловому следу можно определить даже тип аккумулятора. Мы интегрируем камеры FLIR в наши комплексы — дорого, но того стоит.

Что будет дальше с технологиями противодействия

Уже сейчас вижу тенденцию к переходу на AI-based системы. Простого подавления недостаточно — нужно предсказывать поведение дрона. Мы тестируем нейросеть, которая по паттернам полёта определяет, является ли аппарат разведывательным или, например, носителем полезной нагрузки. Это важно для выбора сценария противодействия.

Ещё одно направление — кибератаки на системы управления. Если дрон использует стандартные протоколы (тот же MAVLink), можно внедриться в канал связи и загрузить ложные телеметрические данные. Правда, это требует глубокого анализа прошивки — мы купили несколько десятков популярных моделей и поставили на reverse engineering.

В перспективе думаем над созданием 'умных' сетей — когда несколько наших комплексов обмениваются данными и координируют воздействие. Это особенно актуально для больших территорий. Технологически это сложно, но базой служат те же магистральные устройства синхронизации, что мы поставляем — просто адаптируем протоколы под новые задачи.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

Вентилятор 6025

Вентилятор 6025 -

BL-ADR1102 Оборудование противодействия связи БПЛА

BL-ADR1102 Оборудование противодействия связи БПЛА -

Комплекс разведки и противодействия БПЛА LG-ADH1601

Комплекс разведки и противодействия БПЛА LG-ADH1601 -

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1202

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1202 -

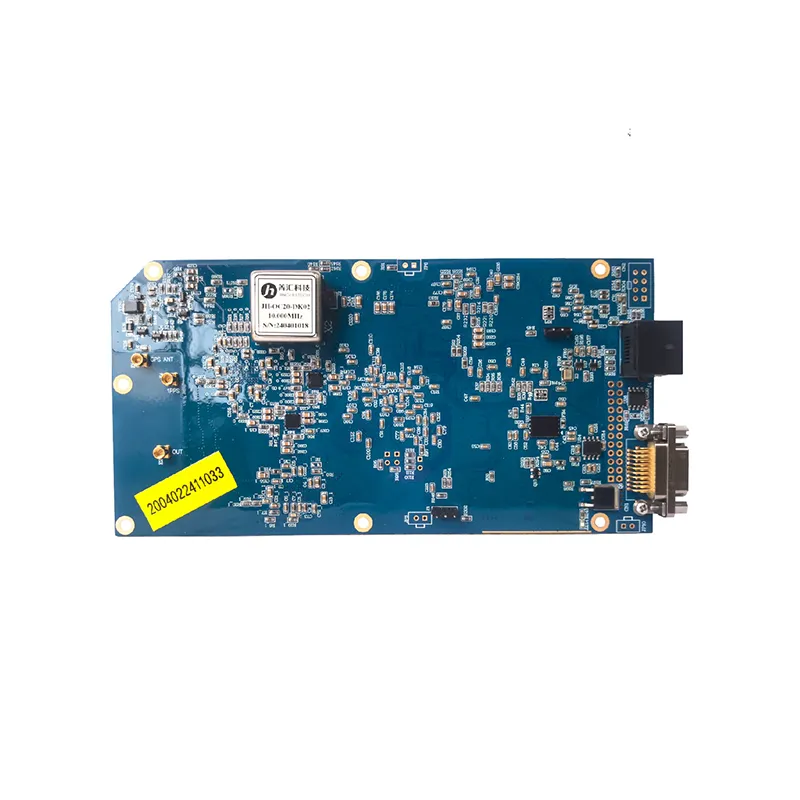

Многоканальная плата разведки и подавления

Многоканальная плата разведки и подавления -

BL-ADH1401 Оборудование разведки и подавления БПЛА

BL-ADH1401 Оборудование разведки и подавления БПЛА -

BL-ADG1000 Оборудование противодействия навигации БПЛА

BL-ADG1000 Оборудование противодействия навигации БПЛА -

BL-ADH1302 Оборудование нейтрализации БПЛА

BL-ADH1302 Оборудование нейтрализации БПЛА -

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1602

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1602 -

Плата навигационного обмана

Плата навигационного обмана -

Комплекс разведки и противодействия БПЛА LG-ADH1603

Комплекс разведки и противодействия БПЛА LG-ADH1603 -

BL-ADH1402 Оборудование разведки и подавления БПЛА

BL-ADH1402 Оборудование разведки и подавления БПЛА

Связанный поиск

Связанный поиск- Противодействие бпла сво

- Автомобильный комплекс обнаружения и подавления бпла основный покупатель

- Эффекты оборудования для подавления линий связи бпла основный покупатель

- Китай глушение связи дронов

- Детектор обнаружения бпла основный покупатель

- Портативная система обнаружения дружинник производитель

- Глушение связи дронов

- Переносной комплекс противодействия бпла

- Портативная система обнаружения радиосигналов основный покупатель

- Китай мобильный комплекс противодействия бпла защита