Навигационный спуфинг

Вот уже лет пять как термин навигационный спуфинг у всех на слуху, но большинство до сих пор путает его с простыми помехами. Помню, как на одной из выставок представители охраны периметра уверяли, что их глушилки справляются со спуфингом — пришлось разъяснять, что подавить сигнал и подменить его алгоритмически сгенерированным псевдонимом это принципиально разные вещи. Именно эта путаница часто приводит к уязвимостям в системах, где критична синхронизация времени.

Техническая подоплёка: как это работает на практике

Когда мы впервые тестировали оборудование для низковысотной защиты, столкнулись с курьёзным случаем: дрон вроде бы определял координаты верно, но при построении маршрута систематически отклонялся на 15 метров. Оказалось, что рядом велись работы по имитации GPS-сигналов для калибровки лабораторного оборудования — классический пример непреднамеренного спуфинга. Такие ситуации особенно опасны для объектов, где используются магистральные устройства синхронизации времени, как раз те, что поставляет ООО Чэнду Битэ Чжиань Технологии через свой портал https://www.cdbtzakj.ru.

В системах электронных контрмер важно не просто заглушить навигационный канал, а обеспечить контроль целостности данных. Мы пробовали адаптировать китайские модули jamming — они хорошо глушили, но не давали защиты от умного спуфинга, когда атакующий постепенно смещает псевдодальности. Пришлось разрабатывать гибридные решения с опорой на атомные часы и инерциальные системы.

Кстати, про инерциальные системы — они не панацея. На коротких отрезках точность приемлемая, но на дистанциях свыше 2 км накапливается ошибка, которую без внешней привязки не скомпенсировать. Именно поэтому в терминальных устройствах синхронизации мы всегда закладываем многодиапазонные приёмники с проверкой эфемерид через защищённые каналы.

Оборудование низковысотной защиты: где кроются уязвимости

Большинство систем защиты периметра завязаны на точном позиционировании. Работая с оборудованием от ООО BISEC Технологии, мы выявили парадокс: чем точнее система определяет координаты, тем более она уязвима к спуфингу. Потому что атакующий может подменить именно эталонный сигнал, а не забить помехами весь эфир.

Особенно проблемными оказались сценарии с БПЛА, которые используют RTK-коррекцию. При тестировании одного из комплексов на полигоне под Москвой мы смогли 'перетянуть' дрон на 200 метров от маршрута, просто имитируя корректирующие поправки. При этом система мониторинга показывала штатную работу — вот она, главная опасность спуфинга.

Сейчас мы рекомендуем клиентам ООО Чэнду Битэ Чжиань Технологии комбинировать средства: помимо радиочастотного мониторинга добавлять оптические и акустические каналы верификации. Да, это удорожает систему, но зато даёт перекрёстную проверку координат.

Проблемы синхронизации в распределённых системах

Когда речь идёт о магистральных устройствах синхронизации времени, ошибка даже в миллисекунды может привести к каскадным сбоям. Помню инцидент на железнодорожном узле: из-за несанкционированного GPS-спуфинга разошлись часы у смежных систем управления, что привело к блокировке стрелочных переводов.

Анализ показал, что проблема была не в качестве оборудования (как раз использовались терминальные устройства от https://www.cdbtzakj.ru), а в отсутствии резервного канала синхронизации. Теперь мы всегда настаиваем на трёх независимых источниках: спутниковом, проводном и локальном атомном.

Интересно, что некоторые операторы связи до сих пор экономят на системах верификации времени, полагаясь только на GPS/ГЛОНАСС. При этом стоимость организации спуфинг-атаки на порядок ниже, чем последствия таких сбоев. Мы как-то рассчитывали — для города-миллионника час простоя систем мониторинга из-за рассинхронизации обходится в десятки миллионов рублей.

Электронные контрмеры: эволюция подходов

Ранние системы РЭБ были ориентированы на подавление, а не на противодействие спуфингу. Сейчас же требуется детектировать аномалии в навигационных данных ещё до принятия решений системой. Мы тестировали несколько алгоритмов — лучше всего работают те, что отслеживают статистику вторых разностей псевдодальностей.

В оборудовании интеллектуальных электронных контрмер от ООО BISEC Технологии заложен интересный принцип: система не просто сравнивает сигналы с эталонными, а строит прогнозную модель на основе предыдущих измерений. Если краткосрочный прогноз сильно расходится с поступающими данными — срабатывает тревога.

Правда, есть нюанс: такие системы требуют калибровки под конкретную местность. В городе с высотной застройкой пороги чувствительности должны быть другими, чем на равнинной местности. Мы обычно проводим двухнедельный мониторинг фоновых сигналов перед вводом в эксплуатацию.

Интеграционные сложности и кастомизация

При внедрении систем низковысотной защиты часто упираемся в совместимость протоколов. Оборудование от ООО Чэнду Битэ Чжиань Технологии хорошо стыкуется по IEEE 1588, но некоторые российские разработки до сих пор используют проприетарные интерфейсы. Приходится писать шлюзы-конвертеры, что добавляет задержку в канал синхронизации.

Ещё одна головная боль — сертификация. Средства радиочастотного контроля требуют отдельных разрешений, а для систем противодействия спуфингу вообще нет чётких регламентов. Мы обычно идём по пути декларирования соответствия требованиям по защите информации, но это полумера.

Сейчас вижу тенденцию к созданию гибридных систем, где навигационный спуфинг детектируется не только по радиочастотным признакам, но и по косвенным — например, по изменению энергопотребления приёмников или аномалиям в работе сопряжённых систем. Это перспективное направление, но пока нет готовых решений, только лабораторные макеты.

Выводы и практические рекомендации

Если обобщить наш опыт, то главный урок — нельзя полагаться на один источник навигационных данных или синхронизации. Даже самые совершенные системы вроде тех, что предлагает https://www.cdbtzakj.ru, нуждаются в резервировании и перекрёстном контроле.

При проектировании систем защиты стоит закладывать бюджет не только на основное оборудование, но и на средства верификации. Как показывает практика, затраты на противодействие спуфингу окупаются при первом же инциденте.

И главное — нужно постоянно мониторить новые методы атак. Тот навигационный спуфинг, что был актуален год назад, сегодня уже может быть неэффективен, но на смену ему приходят более изощрённые techniques. Без регулярного обновления алгоритмов защиты даже самая дорогая система быстро устаревает.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

BL-ADH1301 Оборудование нейтрализации БПЛА

BL-ADH1301 Оборудование нейтрализации БПЛА -

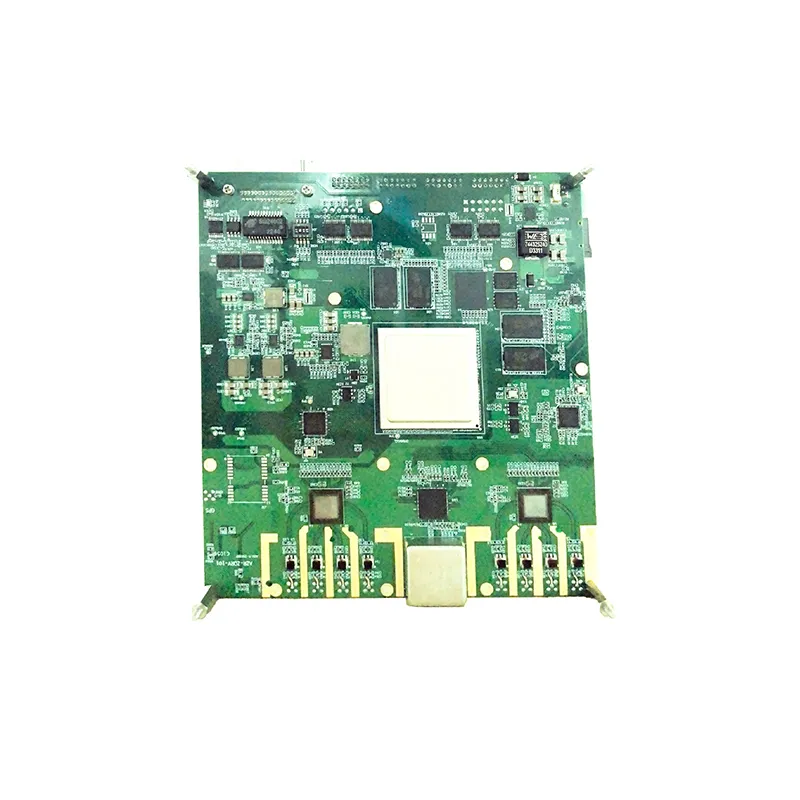

Плата обнаружения и подавления

Плата обнаружения и подавления -

Одноканальная плата разведки и подавления

Одноканальная плата разведки и подавления -

Вентилятор 6025

Вентилятор 6025 -

«Бастион» BL-ADG2001

«Бастион» BL-ADG2001 -

Комплекс разведки и противодействия БПЛА LG-ADH1601

Комплекс разведки и противодействия БПЛА LG-ADH1601 -

Комплекс разведки и противодействия БПЛА LG-ADH1603

Комплекс разведки и противодействия БПЛА LG-ADH1603 -

Башенная система противодействия БПЛА

Башенная система противодействия БПЛА -

Плата навигационного обмана

Плата навигационного обмана -

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1601

Двухместный носимый комплекс обнаружения, подавления и противодействия БПЛА SY-BDH1601 -

BL-ADG1000 Оборудование противодействия навигации БПЛА

BL-ADG1000 Оборудование противодействия навигации БПЛА -

Комплекс разведки и противодействия БПЛА «Кулик»

Комплекс разведки и противодействия БПЛА «Кулик»

Связанный поиск

Связанный поиск- Оптико электронная система обнаружения и распознавания основный покупатель

- Стационарная система обнаружения бпла производитель

- Система визуального обнаружения бпла основный покупатель

- Китай сегмент система обнаружения

- Булат система обнаружения дронов производитель

- Китай система защиты низковысотного воздушного пространства аэс

- Носимый комплекс обнаружения и подавления бпла производитель

- Дешево аэростатная система борьбы с бпла

- Средства радиоразведки производитель

- Китай средства радиоэлектронной борьбы с бпла