Китай системы обнаружения бэк

Когда слышишь ?китайские системы обнаружения бэкдоров?, у многих сразу возникает образ чего-то монолитного, почти фантастического по своей эффективности. На деле же — это сложный, часто неоднородный ландшафт, где рядом с действительно продвинутыми разработками соседствуют решения, которые на поверку оказываются переупакованными западными компонентами или, что хуже, создают иллюзию защиты. Сам термин ?бэкдор? здесь понимается широко — от классических скрытых угроз в ПО до аппаратных закладок в телекоммуникационном и специализированном оборудовании, что особенно критично для сегмента, в котором работает наша компания.

Контекст и распространённые заблуждения

Основное заблуждение, с которым сталкиваешься на переговорах, — это ожидание ?волшебной таблетки?. Клиенты из определённых отраслей, особенно связанных с критической инфраструктурой или госзаказом, иногда верят, что существует некая коробочная система обнаружения, которая разом решит все проблемы. Но в реальности, особенно когда речь идёт о защите низковысотных рубежей или систем синхронизации, угрозы слишком специфичны. Нельзя взять усреднённое решение для офисного сетевого периметра и применить его, скажем, к магистральному устройству синхронизации времени, где атака может быть нацелена на протокол PTP или на физический слой.

Второй миф — о тотальной ?китаизации? стека. Да, есть политика импортозамещения, и многие заказчики требуют, чтобы ядро системы было отечественной разработки. Однако на практике даже у крупных китайских вендоров в области обнаружения бэкдоров часто можно найти следы opensource-решений, например, на базе Suricata или даже собственные форки старых версий зарубежных SIEM. Это не хорошо и не плохо — это реальность. Задача интегратора — честно оценить, где заканчивается маркетинг и начинается реальная функциональность, способная выявить аномалию в работе, допустим, нашего же оборудования для электронных контрмер.

Лично наблюдал, как проект проваливался именно из-за несоответствия ожиданий и возможностей. Закупили разрекламированную систему для мониторинга сетевого трафика на предмет скрытых каналов связи. Но она была слепа к аномалиям в служебных протоколах, которые использовались между нашими же оконечными устройствами синхронизации. Система показывала ?зелёный? свет, в то время как специализированный логи-анализатор фиксировал нехарактерные временные интервалы в запросах — потенциальный признак низкочастотного канала утечки данных.

Опыт интеграции в сегменте нелетального оборудования

Наша компания, ООО Чэнду Битэ Чжиань Технологии (сайт: https://www.cdbtzakj.ru), как поставщик нелетального оборудования для защиты на низких высотах и интеллектуальных систем РЭБ, сталкивается с этой проблемой насквозь. Наше оборудование — это не просто ?железки?. Это сложные программно-аппаратные комплексы, где прошивка, FPGA-конфигурации и ПО верхнего уровня — это потенциальные векторы для внедрения бэкдора. Поэтому для нас вопрос обнаружения — это не только внешний мониторинг, но и верификация цепочки поставок и собственного production-цикла.

Мы не разрабатываем универсальные системы обнаружения бэкдоров сами. Наша задача — создать для них корректную среду работы. Например, для проверки устройств синхронизации времени мы выстраиваем изолированный стенд, эмулирующий работу в реальной сети, но с детальным логированием всех временных меток и служебных сообщений на уровне чипа. Любое отклонение от эталонной временной диаграммы, любая лишняя микросекунда задержки в ответе — это повод для глубокого анализа прошивки. Это рутинная, неглянцевая работа.

Был случай с одной партией модулей GPS-приёмников, которые использовались в наших магистральных устройствах. Штатная система проверки на стандартные уязвимости ничего не показала. Но при детальном анализе трафика ?управления? выяснилось, что при определённом сочетании сбоев в эфире и высокой нагрузке на процессор, модуль начинал передавать на внешний IP-адрес (к счастью, несуществующий в нашей тестовой сети) дампы служебной памяти. Это не было классическим бэкдором, это была ошибка в отладочном коде, который забыли удалить. Но последствия могли быть идентичными. После этого мы ужесточили политику не только функционального, но и аномального тестирования под нагрузкой для всех сторонних компонентов.

Проблемы с аппаратными закладками и методы противодействия

С аппаратной частью всё ещё сложнее. Обнаружение закладки на уровне печатной платы или в прошивке микроконтроллера — это задача для спецлабораторий с дорогим оборудованием. Мы, как интегратор, идём другим путём — архитектурным. Например, в наших системах электронных контрмер применяется модульная архитектура с жёстким разграничением функций. Критичные модули, отвечающие за формирование сигнала, физически и логически отделены от модулей управления и коммуникации. Даже если в модуле связи будет обнаружен бэкдор, его возможность повлиять на генерацию помехового сигнала будет крайне ограничена или потребует таких аномальных действий, которые легко выявит даже простой watchdog на уровне межмодульного протокола.

Ещё один практический метод — анализ электромагнитного излучения (ЭМИ). Это не панацея, но полезный индикатор. Мы снимаем эталонные ?отпечатки? ЭМИ с эталонного, проверенного устройства в различных режимах работы. Затем сравниваем с ЭМИ устройств из серийной партии. Серьёзные отклонения в спектре, особенно на частотах, не связанных с основной тактовой частотой, — красный флаг. Так однажды мы выявили партию контроллеров, где местный сборщик, пытаясь решить проблему с помехами, установил несертифицированный кварцевый резонатор с другой частотой и схемой ФАПЧ. Это не было злым умыслом, но изменённая схема создавала потенциальную уязвимость для side-channel атак.

Важно понимать, что 100% гарантии не даёт никто. Поэтому в контрактах на поставку, например, тех же магистральных устройств синхронизации, мы всегда закладываем пункт о независимой верификации в аккредитованной лаборатории заказчика. Это снимает часть рисков и добавляет уверенности обеим сторонам. Наш сайт https://www.cdbtzakj.ru открыто указывает нашу специализацию, что подразумевает и высокий уровень ответственности за безопасность цепочек поставок.

Взаимодействие с китайскими разработчиками систем безопасности

Работая с китайскими вендорами специализированных систем обнаружения, важно говорить на одном языке — в прямом и переносном смысле. Их сильная сторона — анализ трафика в сетях передачи данных и выявление известных сигнатур угроз. Но когда начинаешь обсуждать детали, например, обнаружение аномалий в протоколе IEEE 1588 (PTP), используемом для синхронизации, часто наталкиваешься на шаблонные ответы. Их системы могут не ?понимать? семантику этого трафика.

Поэтому успешные проекты всегда гибридные. Мы берём за основу китайскую платформу, которая обеспечивает масштабируемость, сбор и корреляцию событий. А для критичных сегментов, таких как сеть синхронизации или каналы управления РЭБ, разрабатываем собственные датчики (sensors) или плагины. Эти датчики знают нормальное поведение нашего оборудования до мелочей. Например, сколько и каких служебных пакетов должно быть между главными и ведомыми часами в штатной ситуации. Любое отклонение — событие для платформы.

Недавний кейс: при интеграции одной из таких гибридных систем для объекта с низковысотным радаром и средствами РЭБ, мы столкнулись с ложными срабатываниями. Система детектировала ?подозрительную? активность в канале управления нашими глушилками. Оказалось, алгоритм не учитывал режим адаптивного подавления, при котором резко возрастает частота служебных команд для перенастройки генератора. Пришлось совместно с разработчиками вендора дорабатывать логику анализа для этого конкретного режима работы. Это типичная история — готовая система обнаружения бэкдоров требует тонкой настройки под конкретную аппаратную среду.

Выводы и направление движения

Итак, что можно сказать в итоге? Китайские системы обнаружения бэкдоров — это не миф, но и не универсальный щит. Это развивающийся инструментарий, эффективность которого на 90% зависит от компетенции интегратора и глубины понимания защищаемой системы. Без детального знания предметной области, будь то системы синхронизации или нелетальные средства защиты, любая, даже самая продвинутая система, будет слепа к целому классу целевых атак.

Для таких компаний, как наша ООО Чэнду Битэ Чжиань Технологии, ключевым становится подход ?безопасность через архитектуру? и многоуровневая верификация. Мы вынуждены думать о безопасности не как об отдельном продукте, а как об атрибуте всего жизненного цикла нашего оборудования — от выбора компонента и аудита кода прошивки до построения логики работы внешних систем мониторинга. Информация об этом подходе доступна на нашем ресурсе https://www.cdbtzakj.ru.

Будущее, как мне видится, за глубокой интеграцией. Когда система обнаружения будет не внешним наблюдателем, а встроенным, ?врождённым? свойством критичного оборудования, с прямым доступом к его внутренним шинам и состояниям. Пока же приходится работать с тем, что есть, комбинируя, дорабатывая и постоянно тестируя. Главное — избавиться от иллюзий и понимать, что защита — это процесс, а не разовая покупка. И в этом процессе детальное, даже придирчивое, знание своей собственной системы — главное оружие против любой скрытой угрозы.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

BL-ADR1101 Оборудование противодействия связи БПЛА

BL-ADR1101 Оборудование противодействия связи БПЛА -

Вентилятор 6025

Вентилятор 6025 -

«Бастион» BL-ADG2002

«Бастион» BL-ADG2002 -

Вентилятор 4028

Вентилятор 4028 -

«Бастион» BL-ADG2001

«Бастион» BL-ADG2001 -

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1202

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1202 -

BL-ADG1000 Оборудование противодействия навигации БПЛА

BL-ADG1000 Оборудование противодействия навигации БПЛА -

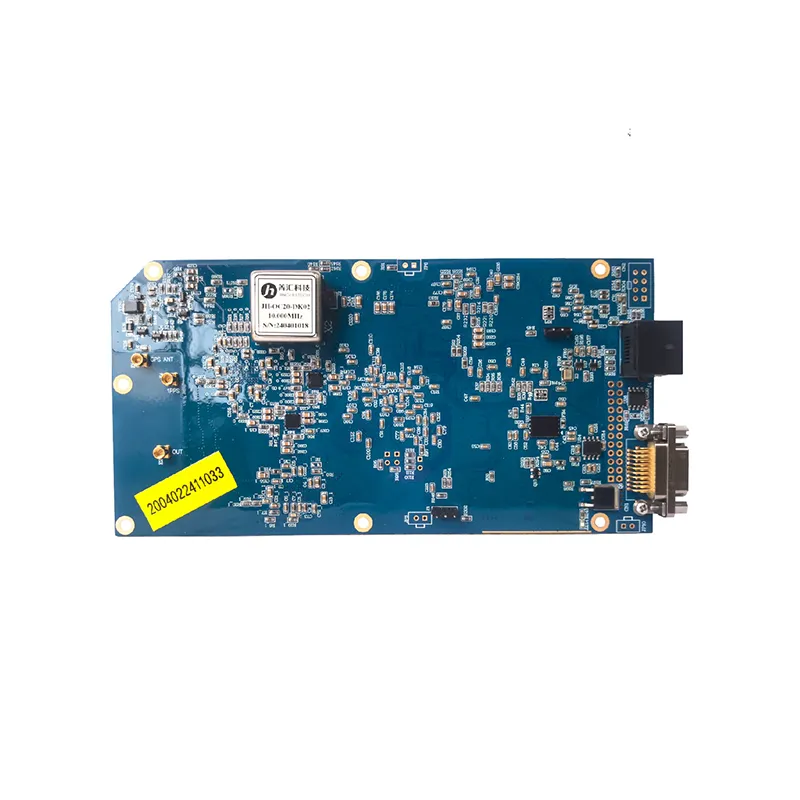

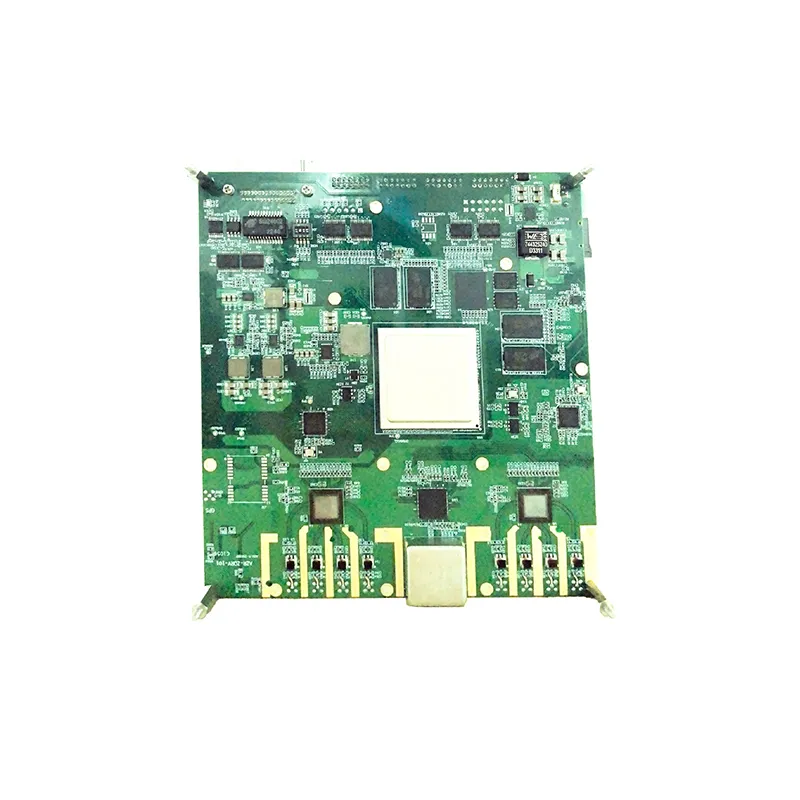

Одноканальная плата разведки и подавления

Одноканальная плата разведки и подавления -

«Линцзю» (Гриф) LG-ADH1604

«Линцзю» (Гриф) LG-ADH1604 -

BL-ADH2602 Оборудование разведки и нейтрализации БПЛА

BL-ADH2602 Оборудование разведки и нейтрализации БПЛА -

Плата обнаружения и подавления

Плата обнаружения и подавления -

Комплекс разведки и противодействия БПЛА LG-ADH1601

Комплекс разведки и противодействия БПЛА LG-ADH1601

Связанный поиск

Связанный поиск- Пассивные методы борьбы с малогабаритными бпла производитель

- Система обнаружения, идентификации и локализации дронов (did)

- Радиоэлектронная борьба с навигацией (рэб навигацией) основный покупатель

- Группа по борьбе с бпла

- Способы противодействия fpv дронам

- Подавление каналы управления бпла

- Станция противодействия бпла основный покупатель

- Система пеленгации и радиоразведки изделие 34 вий основный покупатель

- Подразделение борьба с бпла производители

- Система обнаружения и противодействия бпла