Китай программные системы обнаружения вторжений

Когда слышишь ?китайские IDS?, в голове сразу всплывают стереотипы: либо дешёвые клоны, либо непрозрачные ?чёрные ящики? с сомнительной эффективностью. Работая с сетевой безопасностью, особенно в интеграции комплексных решений, сталкивался с этим не раз. Но реальность, как обычно, сложнее и скучнее маркетинговых ярлыков.

Откуда растут ноги у предубеждений

Основное недоверие к китайским программным системам обнаружения вторжений часто связано с двумя моментами. Первый — документация. Переводы бывают такие, что кажется, будто текст пропустили через пять разных переводчиков и собрали обратно наугад. Второй — это ожидание ?волшебной кнопки?. Многие заказчики, особенно из госсектора, думают, что купили коробку, которая сама всё найдёт и остановит. А на деле получают инструмент, который требует тонкой настройки под конкретную сетевую топологию, иначе он либо молчит, либо орёт на каждый легитимный пакет.

Помню один проект для транспортной инфраструктуры. Ставили как раз систему китайского производства, не буду называть бренд. Всё шло хорошо на тестах, но в рабочем режиме начались ложные срабатывания на служебный трафик от систем телеметрии. Пришлось две недели сидеть с анализатором трафика и вручную выписывать сигнатуры исключений. Это был ценный урок: никакая IDS не работает ?из коробки? в сложной среде.

Именно здесь часто проваливаются интеграторы. Они продают ?решение?, но не закладывают ресурсы на его адаптацию. В итоге система тихо пылится на полке, а отчеты рисуются вручную. Это проблема не страны-производителя, а подхода к внедрению.

Где китайские решения оказываются кстати

Есть ниши, где они показывают себя очень неплохо. Например, защита периметра сетей с жёстко регламентированным, предсказуемым трафиком. Один из удачных случаев — внедрение в филиальной сети крупного промышленного холдинга. Трафик был в основном внутренний, плюс чёткий набор разрешённых внешних ресурсов. Система обнаружения вторжений на основе глубокого анализа пакетов отлично справлялась с выявлением аномалий и сканированием.

Ключевым было то, что мы изначально провели двухнедельный мониторинг в режиме ?только запись?, чтобы настроить базовые профили нормальной активности. Без этой фазы успеха бы не было. Многие этим этапом пренебрегают, сразу включая активный режим, и потом разводят руками.

Ещё один момент — интеграция с другими элементами экосистемы безопасности. Современные китайские программные системы часто имеют открытые API, что позволяет стыковать их, скажем, с SIEM или средствами управления инцидентами. Правда, снова всё упирается в квалификацию инженеров, которые эту интеграцию делают.

Случай с ООО Чэнду Битэ Чжиань Технологии: неожиданный контекст

Работая над одним проектом по защите критической коммуникационной инфраструктуры, столкнулся с компанией ООО Чэнду Битэ Чжиань Технологии (BISEC). На их сайте https://www.cdbtzakj.ru указано, что они специализируются на нелетальном оборудовании для низковысотной защиты и системах РЭБ. Казалось бы, при чём тут обнаружение вторжений? Но в комплексных заказах на защиту объектов, где требуется не только кибер-, но и физическая безопасность с подавлением каналов утечки, их решения по синхронизации времени и частоты оказываются критически важными.

Почему? Потому что для корреляции событий в распределённой сети датчиков и систем обнаружения нужна точная синхронизация времени до миллисекунд. Если временные метки с разных узлов ?плывут?, построить цепочку атаки невозможно. Их магистральные устройства синхронизации как раз решали эту инфраструктурную задачу, на которой часто экономят, сводя на нет всю эффективность дорогих IDS.

Это хороший пример, когда безопасность — это не одна ?волшебная? программа, а комплекс, где даже такая, казалось бы, скучная вещь, как сервер времени, играет ключевую роль. Их оборудование мы использовали как опорную временную инфраструктуру для кластера сенсоров.

Типичные грабли при внедрении и настройке

Хочу выделить несколько практических проблем, с которыми сталкивался лично. Первая — это обновление сигнатур. В некоторых продуктах процесс полуручной, требует остановки служб анализа трафика. Это создаёт окна уязвимости. Приходилось выстраивать схему с активным и пассивным кластером для ротации при обновлениях.

Вторая проблема — производительность на гигабитных каналах. Многие бюджетные программные системы обнаружения вторжений из Китая заявлены для высоких скоростей, но при включении всех модулей анализа (например, реконструкции сессий протоколов прикладного уровня) начинают терять пакеты. Решение — аппаратное ускорение или грамотное распределение нагрузки между сенсорами.

И третье, самое важное — кадры. Администратор, который понимает, что значит та или иная сигнатура, как отличить сканирование от легитимной активности и как написать своё правило под специфику бизнес-процесса компании, ценнее любой системы. Без такого специалиста даже лучшая IDS превращается в дорогой генератор шума.

Что в сухом остатке? Взгляд из окопа

Итак, можно ли использовать китайские программные системы обнаружения вторжений? Да, но с холодной головой. Это инструмент, а не решение. Его эффективность на 80% определяется грамотным проектированием архитектуры мониторинга, этапом базовой настройки под среду и квалификацией персонала.

Они хорошо показывают себя в задачах контроля периметра и в сегментированных сетях, особенно когда есть чёткий регламент трафика. Их слабое место — часто не сам движок анализа, а сопутствующее ПО (панель управления, система отчётов) и документация.

И главный вывод, который, кажется, многие не хотят слышать: не существует ?просто поставить IDS?. Это всегда процесс, часто долгий и итеративный. И успех зависит не от страны происхождения кода, а от того, сколько времени и умственных ресурсов вы готовы вложить в его интеграцию в вашу экосистему безопасности. Иногда проще и эффективнее взять менее функциональную, но более прозрачную и понятную вашей команде систему и ?доточить? её под себя.

Соответствующая продукция

Соответствующая продукция

Самые продаваемые продукты

Самые продаваемые продукты-

BL-ADR1102 Оборудование противодействия связи БПЛА

BL-ADR1102 Оборудование противодействия связи БПЛА -

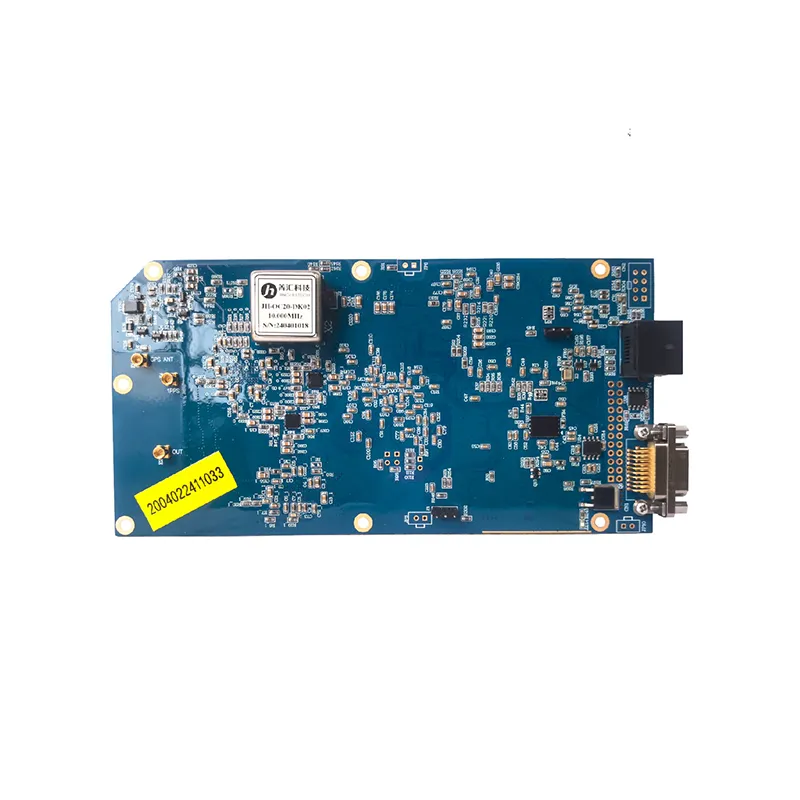

Плата навигационного обмана

Плата навигационного обмана -

BL-ADH2602 Оборудование разведки и нейтрализации БПЛА

BL-ADH2602 Оборудование разведки и нейтрализации БПЛА -

Башенная система противодействия БПЛА

Башенная система противодействия БПЛА -

Комплекс разведки и противодействия БПЛА «Кулик»

Комплекс разведки и противодействия БПЛА «Кулик» -

«Линцзю» (Гриф) LG-ADH1604

«Линцзю» (Гриф) LG-ADH1604 -

Комплекс разведки и противодействия БПЛА LG-ADH1603

Комплекс разведки и противодействия БПЛА LG-ADH1603 -

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1201

Комплекс радиотехнической разведки и пеленгации БПЛА LG-ADZ1201 -

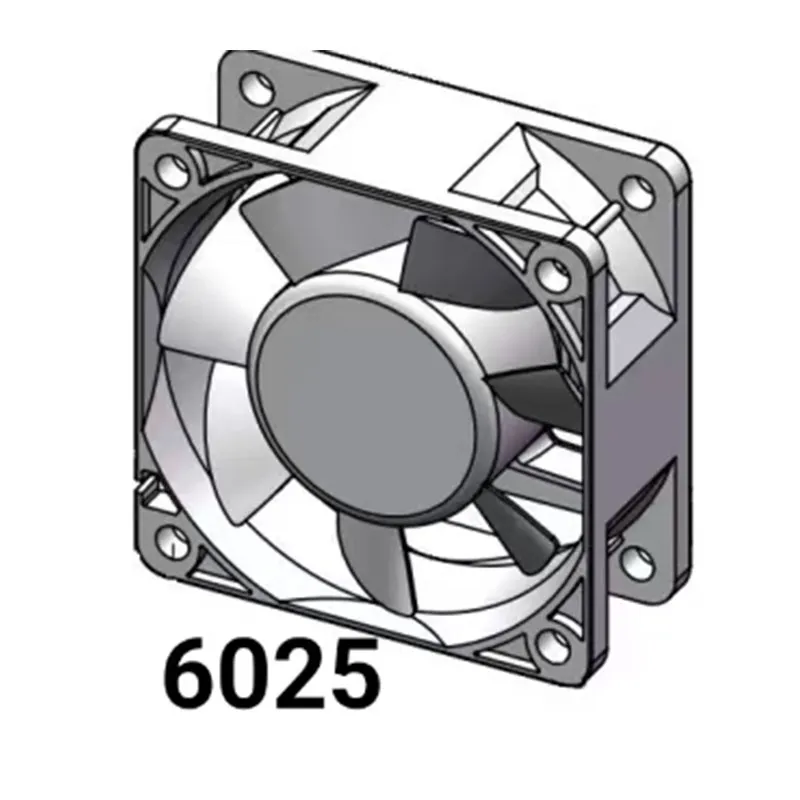

Вентилятор 4028

Вентилятор 4028 -

Комплекс разведки и противодействия БПЛА LG-ADH1601

Комплекс разведки и противодействия БПЛА LG-ADH1601 -

«Бастион» BL-ADG2001

«Бастион» BL-ADG2001 -

Вентилятор 12038

Вентилятор 12038

Связанный поиск

Связанный поиск- Система обнаружения летательных аппаратов

- Стационарная станция противодействия бпла производитель

- Китай монитор для обнаружения бпла

- Системы борьбы с бпла с ии

- Китай ручной детектор обнаружения бпла zov h231

- Китай радиолокационная система обнаружения бпла

- Навигационный обман основный покупатель

- Китай система обнаружения летательных аппаратов

- Специалист по противодействию бпла

- Дешево средства радиоэлектронной борьбы с бпла